2024-07-12

한어Русский языкEnglishFrançaisIndonesianSanskrit日本語DeutschPortuguêsΕλληνικάespañolItalianoSuomalainenLatina

गौण-इञ्जेक्शन-असुरक्षाः सुरक्षा-असुरक्षायाः एकः प्रकारः अस्ति यः जाल-अनुप्रयोगेषु व्यापकः अस्ति । प्राथमिक-इञ्जेक्शन-असुरक्षायाः तुलने गौण-इञ्जेक्शन-असुरक्षायाः अन्वेषणं अधिकं कठिनं भवति, परन्तु तस्य आक्रमण-शक्तिः प्राथमिक-इञ्जेक्शन-असुरक्षायाः समाना भवति

हैकर् ब्राउजर् अथवा अन्यस्मिन् सॉफ्टवेयर् इत्यस्मिन् संसाधनार्थं सर्वरे HTTP डाटा पैकेट अनुरोधं प्रस्तूय रूपेण आँकडानां निर्माणं कुर्वन्ति

सर्वर-पक्षीय-अनुप्रयोगः हैकर-द्वारा प्रदत्तां दत्तांश-सूचनाः संग्रहीतुं शक्नोति, प्रायः दत्तांशकोशे रक्षितस्य आँकडा-सूचनायाः मुख्यं कार्यं अनुप्रयोगाय अन्यकार्यं कर्तुं तथा क्लायन्ट्-अनुरोधानाम् प्रतिक्रियां दातुं मूल-निवेश-दत्तांशं प्रदातुं भवति

हैकरः प्रथमात् भिन्नं द्वितीयं अनुरोधदत्तांशसन्देशं सर्वरं प्रति प्रेषयति ।

सर्वरः हैकरद्वारा प्रदत्तां द्वितीयं अनुरोधसूचनाम् अवाप्तवान् ततः परं अनुरोधं संसाधितुं सर्वरः पूर्वमेव दत्तांशकोशे संगृहीतदत्तांशसूचनायाः प्रश्नं कृत्वा तत् संसाधयिष्यति, येन प्रथमे अनुरोधे हैकरद्वारा निर्मितं SQL कथनं वा आदेशः वा भवति सेवायां भवितुं।

सर्वरः निष्पादनपरिणामदत्तांशसूचनाः प्रत्यागच्छति हैकर्-जनाः प्रत्यागतानां परिणामदत्तांशसूचनानाम् उपयोगं कृत्वा निर्धारयितुं शक्नुवन्ति यत् गौण-इञ्जेक्शन-असुरक्षायाः सफलतया शोषणं कृतम् अस्ति वा इति ।

सारांशेन, गौण-इञ्जेक्शन् दत्तांशकोषे संग्रहणकाले दत्तांशस्य छानने असफलतायाः कारणेन भवति प्रथमं, निर्मितं विशेषवर्णानुरोधं दत्तांशकोशे संग्रहीतुं प्रस्तूय्यते, ततः द्वितीयं अनुरोधं प्रस्तूयमाणे वर्णाः ये प्रथमवारं दत्तांशकोशे प्रस्तूयन्ते स्म Function, निष्पादनीयं नूतनं sql कथनं निर्मान्ति ।उदाहरणरूपेण sqli-labs level 24 गृह्यताम्

sqli-labs न्यूनम्-24

1. उपयोक्तारं पञ्जीकरणार्थं अधः क्लिक् कुर्वन्तु

अत्र पञ्जीकृतं उपयोक्तृनाम admin'# अस्ति ।

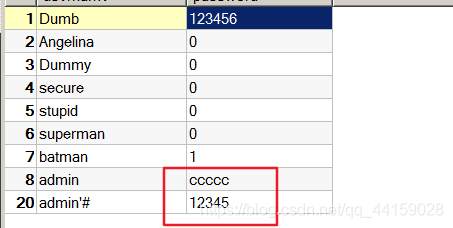

अस्मिन् क्षणे वयं दत्तांशकोशं परीक्षयामः, पञ्जीकृताः उपयोक्तारः संगृहीताः सन्ति, व्यवस्थापकस्य गुप्तशब्दः च DDD अस्ति

2. पञ्जीकृतखातेन प्रवेशं कृत्वा गुप्तशब्दं ccccc इति परिवर्तयन्तु

अस्मिन् समये गुप्तशब्दः सफलतया परिवर्तितः इति सूचयिष्यति ।

अस्मिन् समये वयं ज्ञातवन्तः यत् admin इत्यस्य गुप्तशब्दः ccccc इति परिवर्तितः, परन्तु अस्माकं पञ्जीकृतस्य उपयोक्तुः admin'# इत्यस्य गुप्तशब्दः परिवर्तितः नासीत् ।

दुर्बलतायाः कारणम्

1. उपयोक्तृपञ्जीकरणकाले ' तथा # इत्यादयः विशेषवर्णाः अनुमताः सन्ति ।

2. गुप्तशब्दपरिवर्तनपृष्ठस्य स्रोतसङ्केते स्पष्टं इन्जेक्शन-दुर्बलता अस्ति इति ज्ञायते ।

$sql = "UPDATE उपयोक्तारः SET PASSWORD='$पास' यत्र उपयोक्तृनाम='$उपयोक्तृनाम' तथा गुप्तशब्द='$curr_pass' ";

यदा वयं account admin'# मध्ये प्रवेशं कृत्वा गुप्तशब्दं परिवर्तयामः तदा sql स्टेट्मेण्ट् निम्नलिखितरूपेण भवति, #Comment out the following code, अतः user admin इत्यस्य गुप्तशब्दः ccccc इति परिवर्तितः भवति

$sql = "UPDATE उपयोक्तारः SET PASSWORD='$पास' यत्र उपयोक्तृनाम='प्रशासक'#' तथा गुप्तशब्द='$curr_pass' ";

मूललिङ्कः https://blog.csdn.net/qq_44159028/लेख/विवरण/114325805