моя контактная информация

Почтамезофия@protonmail.com

2024-07-12

한어Русский языкEnglishFrançaisIndonesianSanskrit日本語DeutschPortuguêsΕλληνικάespañolItalianoSuomalainenLatina

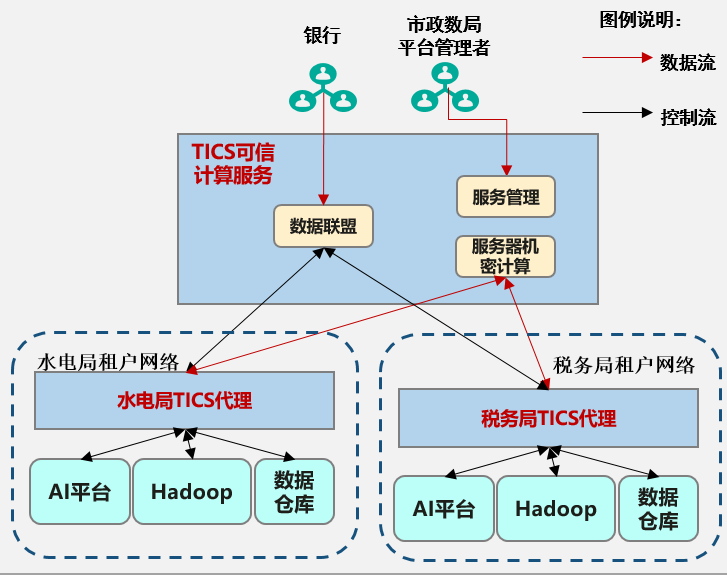

С ростом популярности таких концепций, как MPC и конфиденциальность вычислений, многие правительственные учреждения и финансовые компании начали рассматривать возможность участия в сценариях многосторонних вычислений для повышения прикладной ценности данных.

Взяв в качестве примера следующий сценарий, банк может захотеть получить данные от Бюро водоснабжения и электроснабжения и Налогового управления, чтобы всесторонне рассчитать кредитный рейтинг каждой компании.

С помощью TEE, MPC и других стратегий можно предотвратить утечку промежуточных данных в процессе расчета.

Однако результаты вычислений в конечном итоге будут возвращены инициатору задания. Например, когда инициатор пытается запросить [идентификатор предприятия, потребление воды + потребление электроэнергии], платформа конфиденциальных вычислений может гарантировать только потребление электроэнергии и потребление воды. не утечка, и не может гарантировать, что потребление воды и электроэнергии не утечка. Добавленная стоимость потребления электроэнергии не утечка, в конце концов, эта добавленная стоимость представлена как результат расчета.

Следовательно, проблема «не будут ли результаты вычислений утечек конфиденциальных данных» не может быть решена с помощью таких стратегий, как TEE и MPC.

Платформа конфиденциальных вычислений принудительно ограничивает использование конфиденциальных данных, устанавливая сложные политики конфиденциальности и определяя несколько сценариев SQL.

Например, поле идентификатора напрямую отклоняется, поля конфиденциальных данных отображаются в виде обычного текста и т. д.

Этот тип алгоритма может защитить результаты агрегирования конфиденциальных данных от выведения, но он ограничен результатами агрегирования конфиденциальных данных. Если у инициатора задания есть потребности, выходящие за рамки применения алгоритма, ему необходимо полагаться на другие, более ручные методы. для профилактики.

Однако из-за сложных бизнес-сценариев, если правила слишком строгие, обычные логические операции могут быть заблокированы, если ограничения слишком слабы, конфиденциальные данные могут быть подвергнуты злонамеренному доступу и потеряны;

Таким образом, в многосторонних вычислениях SQL каждый поставщик данных и инициатор задания должны иметь возможностьдостичь консенсуса, подтвердите, что использование данных в рамках операции является нормальным и разумным.

Однако использование механизма одобрения требует решения следующих трудностей:

1. Как проанализировать ключевую информацию, необходимую каждому участнику, из многостороннего совместного оператора SQL, чтобы конфиденциальная бизнес-информация инициатора не была раскрыта, когда участники подтвердят свое собственное использование данных.

2. Как запретить инициатору строить конкретный SQL для получения полей, которые не должны быть видны.

Доверенная служба интеллектуальных вычислений Huawei tics поддерживает функцию утверждения в федеративных заданиях SQL и решает вышеуказанные проблемы.

При попытке инициировать многостороннее задание SQL поставщик данных может одобрить его, чтобы подтвердить, разрешено ли такое использование данных.

Конкретные шаги заключаются в следующем:

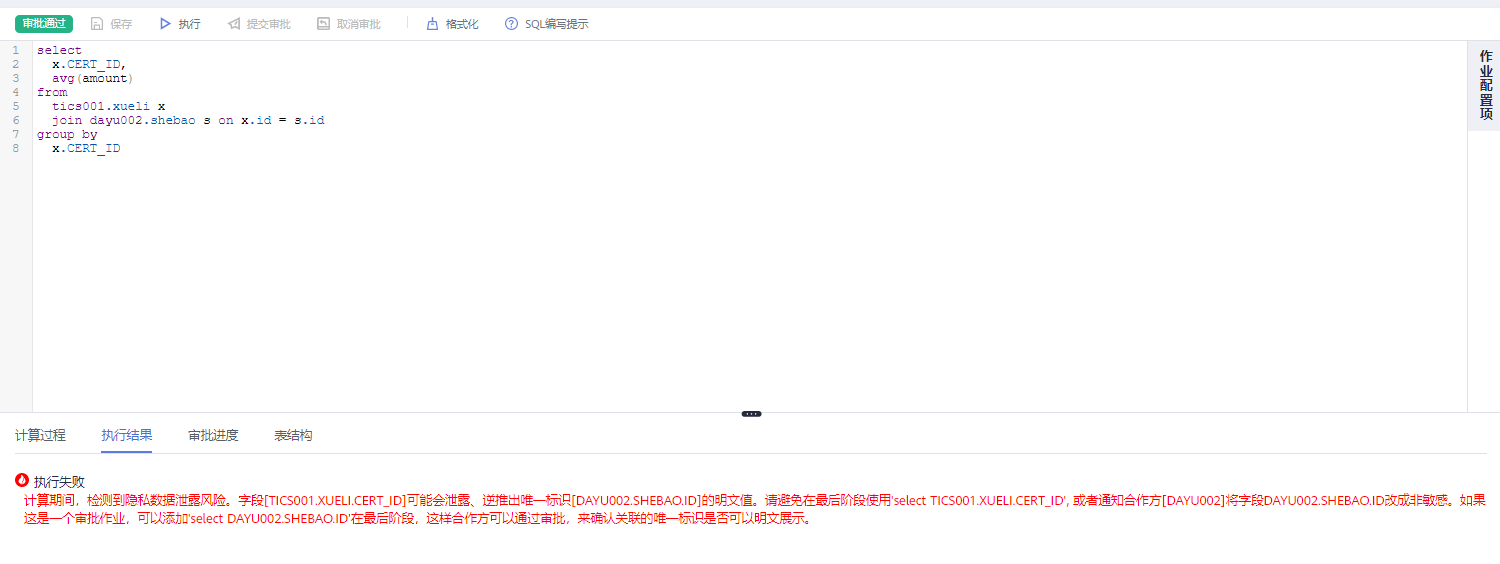

Рисунок 1Отправить на утверждение

В это время, когда TICS выполняет оператор SQL задания анализа, на него больше не распространяются синтаксические ограничения правил конфиденциальности. В это время поставщик должен подтвердить назначение поля, прежде чем оператор SQL сможет продолжить работу. быть казненным. Если SQL был изменен и сохранен во время утверждения или после его прохождения, вам необходимо повторно отправить его на утверждение.

После завершения отправки вы можете просмотреть утверждающего и ход утверждения внизу страницы.

фигура 2Ход утверждения

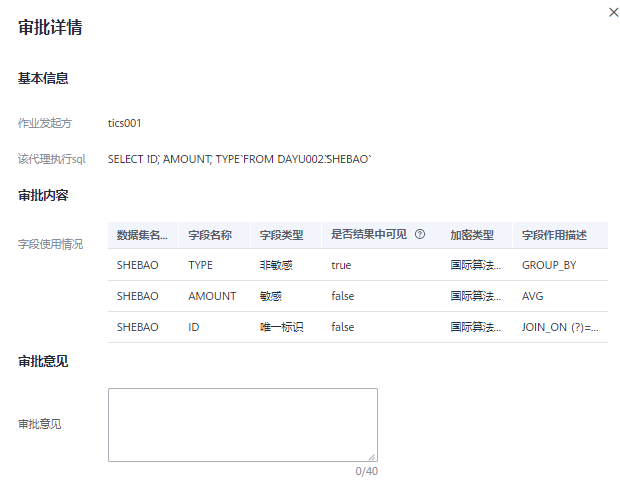

изображение 3Управление одобрениями

Отчет об утверждении можно просмотреть на странице сведений. Содержимое отчета включает в себя инициатора задания, оператор SQL, который будет выполняться на прокси-коннекторе, описание роли каждого поля, отображается ли оно в результатах (т. е.). , отображается в виде открытого текста) и т. д.

Рисунок 4Подробности

Рисунок 5Выполнить задание