2024-07-12

한어Русский языкEnglishFrançaisIndonesianSanskrit日本語DeutschPortuguêsΕλληνικάespañolItalianoSuomalainenLatina

नट् सम्बोधन अनुवाद

डी आर प्रत्यक्ष मार्ग मोड

सुरङ्गविधानम्

सम्पूर्णे LVS क्लस्टर् मध्ये शेड्यूलरः सर्वाधिकं महत्त्वपूर्णः अस्ति

DR मोड: अद्यापि अनुसूचकः अनुरोधं प्राप्य भारसंतुलन-एल्गोरिदम् अनुसारं RS - कृते अग्रे प्रेषयितुं उत्तरदायी भवति प्रतिक्रिया RS द्वारा प्रत्यक्षतया क्लायन्ट् प्रति प्रेष्यते ।

प्रत्यक्षमार्गनिर्धारणं क二层转发模式 .द्वितीयस्तरेन यत् अग्रे प्रेष्यते तत् अस्ति数据帧 .तदनुसारम्源mac地址和目的mac地址अग्रतः।

दत्तांशपैकेटस्य स्रोत-IP गन्तव्य-IP च परिवर्तनं न भविष्यति, तथा च दत्तांश-पैकेट् mac-सङ्केतस्य आधारेण अग्रे प्रेषितं भविष्यति ।

DR मोड् इत्यस्मिन् LVS वर्चुअल् IP-सङ्केतं अपि निर्वाहयति, सर्वेऽपि अनुरोधाः अस्मिन् VIP प्रति प्रेष्यन्ते यतः एतत् द्वितीयस्तरस्य माध्यमेन अग्रे प्रेष्यते, यदा क्लायन्ट्-अनुरोधः समयसूचीं प्राप्नोति तदा लोड-बैलेन्सिंग्-एल्गोरिदम्-अनुसारं RS चयनितः भवति तथा च VIP सर्वरः परिवर्तितः भवति।

VIP पता विग्रहः, शेड्यूलरः आरएस च द्वौ अपि एकस्मिन् संजालखण्डे स्तः, एआरपी संचारः च अव्यवस्थितः भवति । यतः सम्पूर्णं LAN प्रसारयति, सर्वे उपकरणाः तत् प्राप्नुवन्ति ।

lo इत्यस्य लूप्बैक् प्रतिक्रियां कथं अवरुद्धुं शक्यते येन केवलं सर्वरस्य भौतिकं IP पता एव प्रतिक्रियां ददाति ।

arp_ignore=1------#केवलं सर्वर-प्रणाल्याः भौतिक-IP-सङ्केतः अनुरोधाय प्रतिक्रियां दास्यति, lo ARP-अनुरोधस्य प्रतिक्रियां न दास्यति ।

2. यदा सन्देशः प्रत्यागच्छति तदा VIP-सङ्केतः अद्यापि तत्रैव भवति ।

arp_announce=2—#प्रणाली अनुरोधस्य प्रतिक्रियायै IP-पैकेटस्य स्रोत-सङ्केतं न उपयुङ्क्ते, परन्तु भौतिक-अन्तरफलकस्य IP-सङ्केतं प्रत्यक्षतया प्रेषयति ।

1、调度器的ip地址和RS的ip要在同一网段,数据先进行二层转发。

2、RS是一个公网地址,互联网可以直接访问RS的地址(不用)。

3、DR模式是走内核转发,内核来判断数据包的地址,根据RS的地址把数据包重新封装,修改mac地址。

4、调度器的地址只可以做为集群访问的入口,不能作为网关。

5、所有的RS上的lo(本地回环地址)都要配置vip地址。

nignx1:RS1 192.168.168.10+विप

nginx2: RS2 192.168.168.20+vip

वी आई पी : 192.168.168.100

test1: समयनिर्धारक vip

test2: क्लायन्ट्

समयनिर्धारके

vim /etc/sysctl.conf

net.ipv4.ip_forward=0

#关闭数据包转发功能

net.ipv4.conf.all.send_redirects=0

#禁止系统发送icmp重定向的消息。回环地址不接受ping得消息。只针对真实得ip地址。

net.ipv4.conf.default.send_redirects=0

#禁止默认网络接口发送icmp重定向的消息。

net.ipv4.conf.ens33.send_redirects=0

#针对ens33设备,禁止发送icmp重定向消息。

-A वर्चुअल सर्वर vip योजयति

-D वर्चुअल सर्वर पता विलोपयन्तु

-s भारसंतुलननिर्धारण-अल्गोरिदम् निर्दिशति

-a add real server

-d वास्तविक सर्वरं विलोपयति

-t VIP पतां पोर्ट् च निर्दिशति

-r rip इत्यस्य पतां पोर्ट् च निर्दिशति

-m नट् मोड् इत्यस्य उपयोगं करोति

-g DR मोडस्य उपयोगं कुर्वन्तु

-i सुरङ्गविधानस्य उपयोगं कुर्वन्तु

-w भारं निर्धारयति

-p 60: धारणसमयं सेट् कर्तुं 60 यावत् संयोजनं निर्वाह्यते

-l: सूचीदृश्यम्

-n: डिजिटल प्रदर्शन

-m इत्यनेन mode इत्यस्य nat mode इति निर्दिश्यते

IP-सङ्केतं 192.168.168.100 इति सेट् कृत्वा lvs इत्यस्य VIP इति लूप्बैक्-अन्तरफलके योजयन्तु । रूटिंग् मोड् मार्गेण RS कृते अग्रे प्रेषितम्

एतत् VIP इत्यस्य RS इत्यस्य वास्तविकं सर्वरं चिन्तयितुं शक्नोति ।

route add -host 192.168.233.100 dev lo:0

विम /आदि/sysctl.conf

net.ipv4.conf.lo.arp_ignore = 1

#设置回环接口忽略来自任何接口的ARP请求net.ipv4.conf.lo.arp_announce =2

设置回环地址仅仅公告本地的ip地址,但是不响应ARP请求net.ipv4.conf.all.arp_ignore = 1

#设置所有接口忽略来自任何接口的ARP请求net.ipv4.conf.all.arp_announce =2

#设置所有接口仅仅公告本地的ip地址,但是不响应ARP请求。

3. Linux प्रणाल्यां .net.ipv4.conf.all.arp_ignore एकः कर्नेल् पैरामीटर् अस्ति यः नियन्त्रयति यत् नेटवर्क् अन्तरफलकं आगच्छन्तं ARP (Address Resolution Protocol) अनुरोधं कथं नियन्त्रयति । एतत् पैरामीटर् विशेषतया सर्वरेषु संजालयन्त्रेषु च विन्यस्तं भवति यत् एआरपी-स्पूफिंग् अथवा अन्यजाल-आक्रमणेन उत्पद्यमानं सुरक्षा-जोखिमं न्यूनीकर्तुं शक्यते ।

सेट् करणसमये net.ipv4.conf.all.arp_ignore = 1 , अस्य अर्थः अस्ति यत् प्रणाली केवलं एआरपी-अनुरोधानाम् उत्तरं दास्यति येषां गन्तव्य-IP-सङ्केतः स्थानीय-प्राप्ति-अन्तरफलके एकः पता अस्ति । अन्येषु शब्देषु, यदि एआरपी-अनुरोधस्य गन्तव्य-IP-सङ्केतः अनुरोधं प्राप्यमाणे अन्तरफलके IP-सङ्केतेन सह न मेलति तर्हि प्रणाली एआरपी-अनुरोधस्य अवहेलनां करिष्यति एआरपी-स्पूफिंग्-आक्रमणानां प्रति प्रणाल्याः प्रतिरोधं वर्धयितुं एषा सेटिंग् विशेषतया उपयोगी भवति ।

विशेषतः, २.arp_ignore पैरामीटर्-मध्ये बहुमूल्यानि भवितुम् अर्हन्ति, प्रत्येकं भिन्नं व्यवहारं प्रतिनिधियति:

0(पूर्वनिर्धारितम्): कस्मिन् अपि संजाल-अन्तरफलके कस्यापि ARP-अनुरोधस्य प्रतिक्रियां ददातु यावत् अनुरोधितः गन्तव्य-IP-सङ्केतः अस्मिन् यन्त्रे IP-सङ्केतेन सह मेलनं करोति ।1 : केवलं तेषां ARP अनुरोधानाम् प्रतिक्रियां ददातु येषां लक्ष्यं IP-सङ्केतं ग्राहक-अन्तरफलकस्य IP-सङ्केतं भवति । एतेन अन्ययन्त्राणां कृते प्रॉक्सीरूपेण अन्तरफलकस्य उपयोगः न भवति इति निवारयितुं साहाय्यं भवति ।2: केवलं यदि ARP अनुरोधस्य गन्तव्य IP-सङ्केतः ग्राहक-अन्तरफलकस्य IP-सङ्केतः भवति, तथा च सः अन्तरफलकः प्राथमिकः भवति (अर्थात्, यदि अन्तरफलकं बहुभिः IP-सङ्केतैः सह विन्यस्तं भवति, तर्हि केवलं प्राथमिक-IP-सङ्केतेन सह मेलनं कुर्वन्तः ARP-अनुरोधाः एव प्रतिक्रियां प्राप्नुवन्ति ).4. Linux प्रणाल्यां .net.ipv4.conf.all.arp_announce एकः कर्नेल् पैरामीटर् अस्ति यः ARP (Address Resolution Protocol) अनुरोधं वा प्रतिक्रियां वा प्रेषयति समये संजाल-अन्तरफलकेन उपयुज्यमानं IP पताचयननीतिं नियन्त्रयति । एषः पैरामीटर् एआरपी स्पूफिंग् तथा संजालसङ्केतविग्रहं निवारयितुं विशेषतया उपयोगी भवति, यतः एतत् प्रणालीं एआरपी-यातायातस्य कृते प्रयुक्तं स्रोत-IP-सङ्केतं अधिकसावधानीपूर्वकं चयनं कर्तुं शक्नोति

सेट् करणसमये net.ipv4.conf.all.arp_announce = 2 अस्य अर्थः अस्ति यत् एआरपी-अनुरोधं वा प्रतिक्रियां वा प्रेषयति समये प्रणाली केवलं अनुरोधस्य गन्तव्य-IP-सङ्केतस्य (यदि एकः उपलब्धः अस्ति) समाने उपजाले अन्तरफलकस्य प्राथमिक-IP-सङ्केतस्य उपयोगं करिष्यति यदि एतादृशः अन्तरफलकः नास्ति तर्हि एआरपी अनुरोधः प्रतिक्रिया वा न प्रेष्यते । एषा सेटिङ्ग् एआरपी स्पूफिंग् इत्यनेन उत्पद्यमानानां संजालसमस्यानां न्यूनीकरणे सहायकं भवितुम् अर्हति यतः एतत् एआरपी-यातायातस्य प्रेषणं कर्तुं शक्नुवन्ति अन्तरफलकानि IP-सङ्केतानि च सीमितं करोति ।

arp_announce पैरामीटर् इत्यस्य निम्नलिखितमूल्यानि भवितुम् अर्हन्ति ।

0 (पूर्वनिर्धारितम्): ARP अनुरोधाय प्रतिक्रियायाः वा कृते कस्मिन् अपि अन्तरफलके किमपि IP-सङ्केतं चिनोतु । एतेन सुरक्षासमस्याः उत्पद्यन्ते, यतः आक्रमणकारी एआरपी-सञ्चारार्थं न उपयोक्तव्यं IP-सङ्केतं प्रयोक्तुं प्रणाल्याः वञ्चनं कर्तुं शक्नोति ।1 : अ-अनुरोध-अन्तरफलके IP-सङ्केतस्य उपयोगं ARP-अनुरोधस्य स्रोत-IP-सङ्केतरूपेण परिहरितुं प्रयतध्वम् । परन्तु यदि अन्यः विकल्पः नास्ति तर्हि अ-याचक-अन्तरफलके IP-सङ्केतः अद्यापि उपयोक्तुं शक्यते ।2 : केवलं अनुरोधितगन्तव्य-IP-सङ्केतस्य (यदि एकः उपलब्धः अस्ति) समाने उपजाले अन्तरफलकस्य प्राथमिक-IP-सङ्केतस्य उपयोगं कुर्वन्तु । इदं सर्वाधिकं प्रतिबन्धकं सेटिङ्ग् अस्ति तथा च ARP spoofing इत्यस्य निवारणे सहायकं भवति ।| नट् | डॉ | तुन् | |

|---|---|---|---|

| लाभ | सरल विन्यास, पता अनुवाद | उत्तमं प्रदर्शनम् | WAN दीर्घदूरस्य आँकडा-पैकेट-अग्रेषणं साक्षात्कर्तुं शक्नोति |

| अभावः | प्रदर्शन अड़चन | क्रॉस्-नेटवर्क-खण्डाः समर्थिताः न सन्ति | समर्पितं चैनलं, भवन्तः VPN (व्ययधनम्) उद्घाटयितुं प्रवृत्ताः सन्ति |

| आर एस आवश्यकताएँ | असीमित | अभौतिक-अन्तरफलकानां कृते एआरपी-प्रतिक्रियाः शान्ताः भवेयुः | सुरङ्गविधानस्य समर्थनार्थम् |

| आर एस मात्रा | 10-20 | १०० यूनिट् | १०० यूनिट् |

इपवसादम् -ई -त १९२.१६८.२३३.१००:८० -स वृर

इपवसादम् -ई -त १९२.१६८.२३३.१००:८० -र १९२.१६८.२३३.६१:८० -व ३

LVS इत्यस्य कार्यविधिः कार्यप्रक्रिया च : १.

LVS इत्यस्य त्रयः भारसंतुलनविधयः सन्ति, यथा VS/NAT (nat mode), VS/DR (routing mode), VS/TUN (tunnel mode) च ।

1. NAT मोड (VS-NAT) 1.1.

सिद्धान्तः - प्रथमं यदा भारसंतुलकः ग्राहकस्य अनुरोधपैकेटं प्राप्नोति तदा समयनिर्धारण-एल्गोरिदम् इत्यस्य आधारेण अनुरोधं कस्मिन् पृष्ठभाग-वास्तविक-सर्वर (RS) प्रेषयितव्यम् इति निर्धारयति

ततः भारसंतुलकः क्लायन्ट् द्वारा प्रेषितस्य अनुरोधपैकेटस्य लक्ष्यं IP-सङ्केतं पोर्ट् च पृष्ठ-अन्त-वास्तविक-सर्वरस्य IP-सङ्केतं (RIP) परिवर्तयति ।

वास्तविकः सर्वरः अनुरोधस्य प्रतिक्रियां दत्तस्य अनन्तरं पूर्वनिर्धारितमार्गं परीक्ष्य प्रतिक्रियापैकेटं भारसंतुलकं प्रति प्रेषयति

पैकेट् इत्यस्य स्रोतसङ्केतं वर्चुअल् एड्रेस् (VIP) इति परिवर्त्य पुनः क्लायन्ट् प्रति प्रेषयन्तु ।

लाभाः : क्लस्टर्-मध्ये सर्वर्-जनाः TCP/IP-समर्थकं किमपि प्रचालन-प्रणालीं उपयोक्तुं शक्नुवन्ति, यावत् लोड-बैलेन्सर्-इत्यस्य कानूनी IP-सङ्केतः भवति ।

दोषाः : सीमितमापनीयता यदा सर्वर नोड्स अत्यधिकं वर्धन्ते, यतः सर्वेषां अनुरोधानाम् प्रतिक्रियाणां च भारसंतुलकस्य माध्यमेन गन्तुं आवश्यकता भवति ।

अतः भारसंतुलकः सम्पूर्णस्य प्रणाल्याः अटङ्कः भविष्यति ।

2. प्रत्यक्षमार्गनिर्देशनविधिः (VS-DR) .

सिद्धान्तः - प्रथमं यदा भारसंतुलकः ग्राहकस्य अनुरोधपैकेटं प्राप्नोति तदा समयनिर्धारण-एल्गोरिदम् इत्यस्य आधारेण अनुरोधं कस्मिन् पृष्ठभाग-वास्तविक-सर्वर (RS) प्रेषयितव्यम् इति निर्धारयति

ततः भारसंतुलकः क्लायन्ट् द्वारा प्रेषितस्य अनुरोधपैकेटस्य गन्तव्य MAC पतां पृष्ठभागस्य वास्तविकसर्वरस्य MAC पतां (R-MAC) परिवर्तयति ।

वास्तविकः सर्वरः अनुरोधस्य प्रतिक्रियां दत्तस्य अनन्तरं पूर्वनिर्धारितमार्गं परीक्ष्य प्रतिक्रियापैकेट् प्रत्यक्षतया क्लायन्ट् प्रति प्रेषयति यत् लोड् बैलेन्सर् मार्गेण न गच्छति ।

लाभाः : भारसंतुलनकर्ता केवलं पृष्ठ-अन्त-नोड्-सर्वर्-मध्ये अनुरोध-पैकेट्-वितरणस्य उत्तरदायी भवति, यदा तु RS-इत्येतत् प्रत्यक्षतया उपयोक्तृभ्यः प्रतिक्रिया-पैकेट्-इत्येतत् प्रेषयति ।

अतः भारसंतुलनकर्ताद्वारा दत्तांशप्रवाहस्य बृहत् परिमाणं न्यूनीकरोति भारसंतुलनकर्ता प्रणाल्याः अटङ्कः नास्ति तथा च महतीं अनुरोधं सम्भालितुं शक्नोति ।

हानिः : भारसंतुलनकर्ता तथा वास्तविकसर्वर RS इत्येतयोः द्वयोः अपि एकस्मिन् भौतिकसंजालखण्डे सम्बद्धं संजालकार्डं आवश्यकं भवति तथा च एकस्मिन् LAN वातावरणे भवितुमर्हति

3. IP सुरङ्गविधिः (VS-TUN) .

सिद्धान्तः - प्रथमं यदा भारसंतुलकः ग्राहकस्य अनुरोधपैकेटं प्राप्नोति तदा समयनिर्धारण-एल्गोरिदम् इत्यस्य आधारेण अनुरोधं कस्मिन् पृष्ठभाग-वास्तविक-सर्वर (RS) प्रेषयितव्यम् इति निर्धारयति

ततः भारसंतुलकः क्लायन्ट् द्वारा प्रेषितं अनुरोधसन्देशं IP सुरङ्गस्य (T-IP) स्तरेन सह समाहितं कृत्वा वास्तविकसर्वरं (RS) प्रति अग्रे प्रेषयति ।

वास्तविकः सर्वरः अनुरोधस्य प्रतिक्रियां दत्तस्य अनन्तरं पूर्वनिर्धारितमार्गं परीक्ष्य प्रतिक्रियापैकेट् प्रत्यक्षतया क्लायन्ट् प्रति प्रेषयति यत् लोड् बैलेन्सर् मार्गेण न गच्छति ।

लाभाः : भारसंतुलनकर्ता केवलं पृष्ठ-अन्त-नोड्-सर्वर्-मध्ये अनुरोध-पैकेट्-वितरणस्य उत्तरदायी भवति, यदा तु RS-इत्येतत् प्रत्यक्षतया उपयोक्तृभ्यः प्रतिक्रिया-पैकेट्-इत्येतत् प्रेषयति ।

अतः भारसंतुलनकर्ताद्वारा दत्तांशप्रवाहस्य बृहत् परिमाणं न्यूनीकरोति भारसंतुलनकर्ता प्रणाल्याः अटङ्कः नास्ति तथा च महतीं अनुरोधं सम्भालितुं शक्नोति ।

दोषाः: सुरङ्गविधाने RS नोड्-मध्ये कानूनी IP आवश्यकं भवति, अस्याः पद्धत्या सर्वेषां सर्वराणां "IP Tunneling" समर्थनस्य आवश्यकता भवति ।

lvs क्लस्टर् मध्ये उच्चउपलब्धता आर्किटेक्चर केवलं शेड्यूलरस्य उच्चउपलब्धतायाः कृते एव अस्ति ।

vrrp इत्यस्य आधारेण मुख्यं बैकअपं च शेड्यूलरं कार्यान्वितं भवति ।

अत्यन्तं उपलब्धं एचए वास्तुकला।

मुख्य समयनिर्धारकः, बैकअप समयनिर्धारकः (बहु-एककाः) २.

यदा मुख्यः समयनिर्धारकः सामान्यतया कार्यं करोति तदा बैकअपः पूर्णतया अनावश्यकस्थितौ (स्टैण्डबाई) भवति । यदा मुख्यनिर्धारणकर्ता विफलः भवति तदा एव स्टैण्डबाई मुख्यनिर्धारकस्य कार्यं गृह्णीयात् । यदा प्राथमिकः शेड्यूलरः पुनः कार्यक्षमतां आरभते तदा प्राथमिकः शेड्यूलरः क्लस्टरस्य प्रवेशद्वाररूपेण कार्यं कुर्वन् अस्ति, तथा च बैकअप शेड्यूलरः अनावश्यकस्थितौ (प्राथमिकतानुसारं) निरन्तरं भवति

कीपलिवा vrrp प्रोटोकॉल इत्यस्य आधारेण उच्च-उपलब्धता-समाधानं कार्यान्वितं करोति ।

1. बहुप्रसारणसङ्केतः : १.

224.0.0.18 बहुप्रसारणसङ्केतस्य आधारेण संवादं करोति, प्राथमिक-द्वितीयकयन्त्रयोः मध्ये सन्देशान् प्रेषयति च । परपक्षः जीवति वा इति निर्धारयतु।

2. प्राथमिकतानुसारं प्राथमिकं गौणं च स्थानानि निर्धारयन्तु।

3. फेलओवर, यदि प्राथमिकयन्त्रं लम्बते तर्हि बैकअपयन्त्रं कार्यं निरन्तरं करिष्यति यदा मुख्ययन्त्रं पुनः प्राप्तं भवति तदा बैकअपयन्त्रं प्रतीक्षते एव।

4. प्राथमिक-माध्यमिकयोः मध्ये स्विचिंग् VIP-सङ्केतस्य स्विचिंग् भवति ।

Keepalive विशेषतया LVS कृते दृश्यते, परन्तु LVS कृते अनन्यं नास्ति ।

LVS चतुःस्तरीयः अग्रेसारणकर्नेल् अवस्था IP + पोर्ट् स्तरः चतुर्णां प्रॉक्सी अस्ति

nginx चतुर्स्तरीयं प्रॉक्सी सप्तस्तरीयं प्रॉक्सी अपि भवितुम् अर्हति

lvs (DR मोड)+nginx+tomcat

LVS लेयर 4 अग्रे प्रेषणं कार्यान्वयति + nginx लेयर 7 अग्रे प्रेषणं कार्यान्वयति (गतिशीलम्)

LVS इत्यस्य VIP पतां प्राप्तुं गतिशीलस्य स्थिरस्य च पृथक्त्वं साक्षात्कर्तुं शक्यते ।

डीआर मोडस्य कार्यान्वयनम् : १.

nignx1:RS1 192.168.168.10

nginx2: आर एस 2 192.168.168.20

वी आई पी : 192.168.168.100

test1:निर्माता 192.168.168.50

test2: क्लायन्ट् 192.168.168.60

test1:निर्माता

modprobe ip_vs कर्नेल् आरभते

yum -y ipvsadm* संस्थापयन्तु lvs प्रबन्धनसाधनम्

[root@test5 ~]# cd /etc/sysconfig/जाल-स्क्रिप्ट्स/

[मूल@test5 संजाल-स्क्रिप्ट्स्]# vim ifcfg-ens33:0

DEVICE=ens33:0 ##वर्चुअल् नेटवर्क् कार्ड् योजयतु

ONBOOT=आम्

IPADDR=192.168.168.100

नेटमास्क=255.255.255.0

ifup ens33:0 इति इति

ifconfig

vim /etc/sysctl.conf

net.ipv4.ip_forward=0

#关闭数据包转发功能

net.ipv4.conf.all.send_redirects=0

#禁止系统发送icmp重定向的消息。###lo回环接口不接收icmp消息。只针对真实的ip地址。

net.ipv4.conf.default.send_redirects=0

#禁止网络接口发送icmp重定向的消息。

net.ipv4.conf.ens33.send_redirects=0

#针对ens33设备,禁止发送icmp重定向消息。

sysctl -p

net.ipv4.ip_forward = 0

net.ipv4.conf.all.send_redirects = 0

net.ipv4.conf.default.send_redirects = 0

net.ipv4.conf.ens33.send_redirects = 0

शेड्यूलरः अग्रे प्रेषणं सक्षमं करोति

ipvsadm -A -t 192.168.168.100:80 -s rr

[root@test5 opt]# ipvsadm -a -t 192.168.168.100:80 -r 192.168.168.10:80 -g

[root@test5 opt]# ipvsadm -a -t 192.168.168.100:80 -r 192.168.168.20:80 -g

[root@test5 opt]# ipvsadm-save > /etc/sysconfig/ipvsadm

[root@test5 opt]# ipvsadm -ln

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Scheduler Flags

-> RemoteAddress:Port Forward Weight ActiveConn InActConn

TCP 192.168.168.100:80 rr

-> 192.168.168.10:80 Route 1 0 0

-> 192.168.168.20:80 Route 1 0 0

आभासी लूप्बैक् अन्तरफलकं स्थापयन्तु

服务器1:

vim /usr/local/nginx/html/index.html

this is nginx1

systemctl restart nginx

服务器2:

vim /usr/local/nginx/html/index.html

this is nginx2

systemctl restart nginx

同时开启:

DEVICE=lo:0

IPADDR=192.168.168.100

NETMASK=255.255.255.255

ONBOOT=yes

cd /etc/sysconfig/जाल-स्क्रिप्ट्/

विम /आदि/sysctl.conf

route add -host 192.168.168.100 देव लो:0

केवलं LVS इत्यस्य VIP इति रूपेण लूप्बैक् अन्तरफलके योजितुं IP-सङ्केतं 192.168.168.100 इति सेट् कुर्वन्तु । रूटिंग् मोड् मार्गेण RS - मध्ये अग्रे प्रेषणं VIP - कृते वास्तविकं सर्वरं चिन्तयितुं शक्नोति ।

विम /आदि/sysctl.conf

net.ipv4.conf.lo.arp_ignore = 1

#किमपि अन्तरफलकात् ARP अनुरोधानाम् अवहेलनाय लूप्बैक् अन्तरफलकं सेट् कुर्वन्तु

net.ipv4.conf.lo.arp_घोषणा = 2

#लूप्बैक्-सङ्केतं केवलं स्थानीय-IP-सङ्केतं घोषयितुं सेट् कुर्वन्तु, परन्तु ARP-अनुरोधानाम् प्रतिक्रियां न ददतु

net.ipv4.conf.all.arp_ignore = 1

##किमपि अन्तरफलकात् ARP अनुरोधानाम् अवहेलनाय सर्वाणि अन्तरफलकानि सेट् कुर्वन्तु

net.ipv4.conf.all.arp_घोषणा = 2

##सर्वं अन्तरफलकं केवलं स्थानीय-IP-सङ्केतानां विज्ञापनं कर्तुं सेट् कुर्वन्तु, परन्तु ARP-अनुरोधानाम् प्रतिक्रियां न ददति ।

sysctl -p

कर्ल 192.168.168.100

डीआर मोडस्य कार्यान्वयनम् : १.

nignx1:RS1 192.168.168.10

nginx2: आर एस 2 192.168.168.20

वी आई पी : 192.168.168.100

test1:निर्माता 192.168.168.50

test2: क्लायन्ट् 192.168.168.60

test1:निर्माता

modprobe ip_vs कर्नेल् आरभते

yum -y ipvsadm* संस्थापयन्तु lvs प्रबन्धनसाधनम्

[root@test5 ~]# cd /etc/sysconfig/जाल-स्क्रिप्ट्स/

[मूल@test5 संजाल-स्क्रिप्ट्स्]# vim ifcfg-ens33:0

DEVICE=ens33:0 ##वर्चुअल् नेटवर्क् कार्ड् योजयतु

ONBOOT=आम्

IPADDR=192.168.168.100

नेटमास्क=255.255.255.0

ifup ens33:0 इति इति

ifconfig

vim /etc/sysctl.conf

net.ipv4.ip_forward=0

#关闭数据包转发功能

net.ipv4.conf.all.send_redirects=0

#禁止系统发送icmp重定向的消息。###lo回环接口不接收icmp消息。只针对真实的ip地址。

net.ipv4.conf.default.send_redirects=0

#禁止网络接口发送icmp重定向的消息。

net.ipv4.conf.ens33.send_redirects=0

#针对ens33设备,禁止发送icmp重定向消息。

sysctl -p

net.ipv4.ip_forward = 0

net.ipv4.conf.all.send_redirects = 0

net.ipv4.conf.default.send_redirects = 0

net.ipv4.conf.ens33.send_redirects = 0

शेड्यूलरः अग्रे प्रेषणं सक्षमं करोति

ipvsadm -A -t 192.168.168.100:80 -s rr

[root@test5 opt]# ipvsadm -a -t 192.168.168.100:80 -r 192.168.168.10:80 -g

[root@test5 opt]# ipvsadm -a -t 192.168.168.100:80 -r 192.168.168.20:80 -g

[root@test5 opt]# ipvsadm-save > /etc/sysconfig/ipvsadm

[root@test5 opt]# ipvsadm -ln

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Scheduler Flags

-> RemoteAddress:Port Forward Weight ActiveConn InActConn

TCP 192.168.168.100:80 rr

-> 192.168.168.10:80 Route 1 0 0

-> 192.168.168.20:80 Route 1 0 0

आभासी लूप्बैक् अन्तरफलकं स्थापयन्तु

服务器1:

vim /usr/local/nginx/html/index.html

this is nginx1

systemctl restart nginx

服务器2:

vim /usr/local/nginx/html/index.html

this is nginx2

systemctl restart nginx

同时开启:

DEVICE=lo:0

IPADDR=192.168.168.100

NETMASK=255.255.255.255

ONBOOT=yes

cd /etc/sysconfig/जाल-स्क्रिप्ट्/

विम /आदि/sysctl.conf

route add -host 192.168.168.100 देव लो:0

केवलं LVS इत्यस्य VIP इति रूपेण लूप्बैक् अन्तरफलके योजितुं IP-सङ्केतं 192.168.168.100 इति सेट् कुर्वन्तु । रूटिंग् मोड् मार्गेण RS - मध्ये अग्रे प्रेषणं VIP - कृते वास्तविकं सर्वरं चिन्तयितुं शक्नोति ।

विम /आदि/sysctl.conf

net.ipv4.conf.lo.arp_ignore = 1

#किमपि अन्तरफलकात् ARP अनुरोधानाम् अवहेलनाय लूप्बैक् अन्तरफलकं सेट् कुर्वन्तु

net.ipv4.conf.lo.arp_घोषणा = 2

#लूप्बैक्-सङ्केतं केवलं स्थानीय-IP-सङ्केतं घोषयितुं सेट् कुर्वन्तु, परन्तु ARP-अनुरोधानाम् प्रतिक्रियां न ददतु

net.ipv4.conf.all.arp_ignore = 1

##किमपि अन्तरफलकात् ARP अनुरोधानाम् अवहेलनाय सर्वाणि अन्तरफलकानि सेट् कुर्वन्तु

net.ipv4.conf.all.arp_घोषणा = 2

##सर्वं अन्तरफलकं केवलं स्थानीय-IP-सङ्केतानां विज्ञापनं कर्तुं सेट् कुर्वन्तु, परन्तु ARP-अनुरोधानाम् प्रतिक्रियां न ददति ।

sysctl -p

कर्ल 192.168.168.100

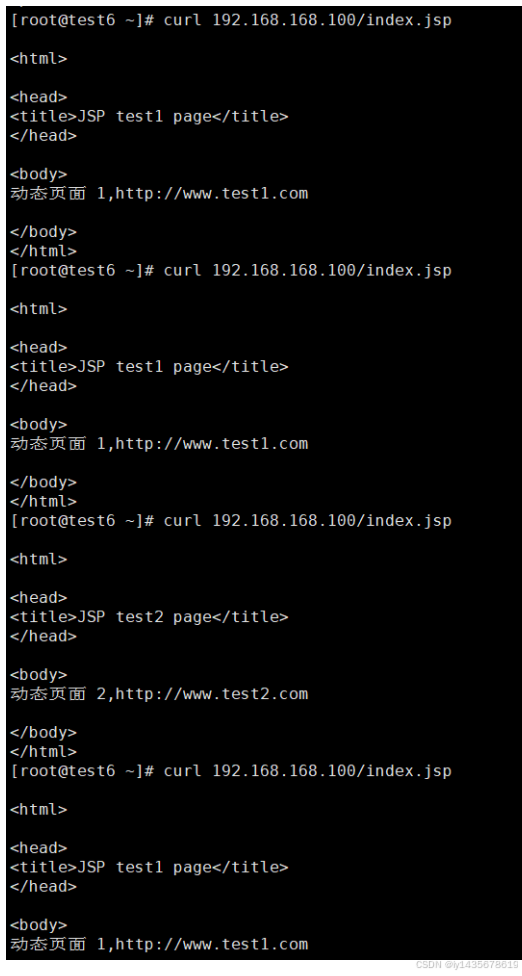

nginx1 तथा nginx2 tomcat कृते प्रेषयितुं लेयर 7 प्रॉक्सी विन्यस्यन्ति

vim / usr / स्थानीय / nginx / conf / nginx.conf

#keepalive_timeout 0;

keepalive_timeout 65;

upstream tomcat {

server 192.168.168.40:8080 weight=2;

server 192.168.168.90:8080 weight=1;

}

#gzip on;

server {

listen 80;

server_name localhost;

#charset koi8-r;

#access_log logs/host.access.log main;

location ~ .*.jsp$ {

proxy_pass http://tomcat;

proxy_set_header HOST $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

vim / usr / स्थानीय / tomcat / conf / सर्वर.xml

<Host name="localhost" appBase="webapps" unpackWARs="true" autoDeploy="true" xmlValidation="false" xmlNamespaceAware="false">

<Context docBase="/usr/local/tomcat/webapps/test" path="" reloadable="true" />

mkdir -p /usr/स्थानीय/tomcat/webapps/परीक्षण

cd / usr / स्थानीय / tomcat / webapps / परीक्षण

विम अनुक्रमणिका.जस्प

<%@ page language="java" import="java.util.*" pageEncoding="UTF-8"%>

<html>

<head>

<title>JSP test1 page</title>

</head>

<body>

<% out.println("动态页面 1,http://www.test1.com");%>

</body>

</html>

cd /usr/स्थानीय/टॉमकैट/बिन/

./निरोधः.श

./प्रारम्भ.श

नेतस्तत् -अन्तप | grep ८०८०

vim / usr / स्थानीय / tomcat / conf / सर्वर.xml

<Host name="localhost" appBase="webapps" unpackWARs="true" autoDeploy="true" xmlValidation="false" xmlNamespaceAware="false">

<Context docBase="/usr/local/tomcat/webapps/test" path="" reloadable="true" />

mkdir -p /usr/स्थानीय/tomcat/webapps/परीक्षण

cd / usr / स्थानीय / tomcat / webapps / परीक्षण

विम अनुक्रमणिका.जस्प

<%@ page language="java" import="java.util.*" pageEncoding="UTF-8"%>

<html>

<head>

<title>JSP test2 page</title>

</head>

<body>

<% out.println("动态页面 2,http://www.test2.com");%>

</body>

</html>

cd /usr/स्थानीय/टॉमकैट/बिन/

./निरोधः.श

./प्रारम्भ.श

नेतस्तत् -अन्तप | grep ८०८०

Layer 2 forwarding केवलं mac header परिवर्तयति ।

Data link layer forwarding इत्यनेन ip header परिवर्तनं न भविष्यति, केवलं mac header इत्येतत्, data packet इत्येतत् back-end RS server प्रति अग्रेषितं भविष्यति यतः RS द्वारा प्राप्तस्य data packet इत्यस्य लक्ष्य IP अद्यापि VIP अस्ति, यत् RS इति सुनिश्चितं भवति can process it correctly इदं पैकेट् तथा च तत् पातयितुं स्थाने VIP RS इत्यस्य लूप्बैक् नेटवर्क् कार्ड् (lo) इत्यत्र विन्यस्तं भवितुमर्हति । एवं प्रकारेण RS चिन्तयिष्यति यत् एषः VIP स्वकीयः IP अस्ति, एतत् अनुरोधं सम्भालितुं शक्नोति च । -----इदं भवतः स्वस्य पतानुरोधस्य समानं भवति, ततः arp प्रसारणद्वारा सर्वेभ्यः होस्ट्-भ्यः प्रेष्यते । कवचयुक्तस्य वर्चुअल् होस्ट् मार्गेण क्लायन्ट् -पर्यन्तं गच्छन्तु ।

एआरपी टेबल विकारं निवारयन्तु : यदि RS इत्यस्य निर्गमनजालकार्डे VIP सेट् भवति तर्हि RS ग्राहकस्य ARP अनुरोधस्य प्रतिक्रियां दास्यति, यत् क्लायन्ट् अथवा गेटवे इत्यस्य ARP सारणीयां भ्रमम् उत्पन्नं कर्तुं शक्नोति, येन सम्पूर्णस्य लोड बैलेन्सिंग् प्रणाल्याः सामान्यसञ्चालनं प्रभावितं भवतिlo अन्तरफलके VIP विन्यस्य, भवान् RS इत्यस्य ARP अनुरोधानाम् प्रतिक्रियां न दातुं शक्नोति, तस्मात् संजालवातावरणस्य स्थिरतां निर्वाहयितुं शक्नोति ।

RS (Real Server) सर्वरे lo (स्थानीय लूपबैक पता) VIP (Virtual IP) पतारूपेण विन्यस्तं करणं मुख्यतया भारसंतुलनप्रौद्योगिक्याः (यथा LVS-DR मोड्) विशिष्टानि आवश्यकतानि कार्यान्वयनतन्त्रं च आधारितं भवति निम्नलिखितम् विस्तृतं भूमिकाविश्लेषणम् अस्ति ।

सारांशतः, RS सर्वरे VIP-सङ्केतरूपेण lo-विन्यस्तीकरणस्य मुख्यं कार्यं भवति यत् RS गन्तव्य-सङ्केतेन VIP-सहितं IP-पैकेट्-प्राप्तिं संसाधितुं च शक्नोति इति सुनिश्चितं कर्तुं, ARP-अनुरोध-प्रतिक्रियासु च भ्रमं परिहरति, सुरक्षां च सुधारयितुम् व्यवस्थायाः स्थिरता । तदतिरिक्तं, एतत् विन्यासः विन्यासस्य प्रबन्धनप्रक्रियायाः सरलीकरणे सहायकः भवति ।

Loopback Interface इति विशेषं संजाल-अन्तरफलकं यत् सङ्गणकस्य संजाल-प्रोटोकॉल-स्टैक्-मध्ये वर्चुअल्-जाल-अन्तरफलकरूपेण उपयुज्यते । लूप्बैक्-अन्तरफलकस्य मुख्यं उद्देश्यं भवति यत् प्रणाली कस्यापि भौतिक-जाल-अन्तरफलकस्य माध्यमेन न गत्वा स्वयमेव संजालसंचारं कर्तुं शक्नोति । एषा संचारविधिः Loopback अथवा Circular इति कथ्यते

जाल-अन्तरफलकं सङ्गणक-तन्त्रे सङ्गणक-जाल-सङ्गणकेन सह सम्बद्धं यन्त्रं वा सॉफ्टवेयरं वा सङ्गणक-जालयोः मध्ये संचार-अन्तरफलकं प्रदाति, सङ्गणक-जालयोः मध्ये सेतुरूपेण कार्यं करोति । संजाल-अन्तरफलकस्य विशिष्टा परिभाषा, तत्सम्बद्धा सूचना च निम्नलिखितम् अस्ति ।

जाल-अन्तरफलकानां विविधाः प्रकाराः सन्ति, तथा च प्रत्येकस्य प्रकारस्य जाल-अन्तरफलकस्य स्वकीयानि लक्षणानि प्रयोज्य-परिदृश्यानि च सन्ति:

सारांशेन वक्तुं शक्यते यत्, संजाल-अन्तरफलकं सङ्गणकस्य जालस्य च मध्ये संचारस्य प्रमुखः घटकः अस्ति विभिन्नप्रकारस्य जाल-अन्तरफलकाः भिन्न-भिन्न-परिदृश्यानां अनुप्रयोगानाञ्च कृते उपयुक्ताः सन्ति, येन सङ्गणक-जालयोः मध्ये संचारस्य महत्त्वपूर्णं समर्थनं प्राप्यते

keepalive इत्यस्य विभक्त-मस्तिष्क-समस्यायाः समाधानं कथं करणीयम् ?

जाल-अन्तरफलकानां विविधाः प्रकाराः सन्ति, तथा च प्रत्येकस्य प्रकारस्य जाल-अन्तरफलकस्य स्वकीयानि लक्षणानि प्रयोज्य-परिदृश्यानि च सन्ति:

सारांशेन वक्तुं शक्यते यत्, संजाल-अन्तरफलकं सङ्गणकस्य जालस्य च मध्ये संचारस्य प्रमुखः घटकः अस्ति विभिन्नप्रकारस्य जाल-अन्तरफलकाः भिन्न-भिन्न-परिदृश्यानां अनुप्रयोगानाञ्च कृते उपयुक्ताः सन्ति, येन सङ्गणक-जालयोः मध्ये संचारस्य महत्त्वपूर्णं समर्थनं प्राप्यते

keepalive इत्यस्य विभक्त-मस्तिष्क-समस्यायाः समाधानं कथं करणीयम् ?